Книги-online

Книги-online

Глава

7.

Средства анализа и управления сетями

Любая сложная

вычислительная сеть требует дополнительных специальных средств управления помимо

тех, которые имеются в стандартных сетевых операционных системах. Это связано

с большим количеством разнообразного коммуникационного оборудования, работа

которого критична для выполнения сетью своих основных функций. Распределенный

характер крупной корпоративной сети делает невозможным поддержание ее работы

без централизованной системы управления, которая в автоматическом режиме собирает

информацию о состоянии каждого концентратора, коммутатора, мультиплексора и

маршрутизатора и предоставляет эту информацию оператору сети. Обычно система

управления работает в автоматизированном режиме, выполняя наиболее простые действия

по управлению сетью автоматически, а сложные решения предоставляя принимать

человеку на основе подготовленной системой информации. Система управления должна

быть интегрированной. Это означает, что функции управления разнородными устройствами

должны служить общей цели обслуживания конечных пользователей сети с заданным

качеством.

Сами системы

управления представляют собой сложные программно-аппаратные комплексы, поэтому

существует граница целесообразности применения системы управления — она зависит

от сложности сети, разнообразия применяемого коммуникационного оборудования

и степени его распределенности по территории. В небольшой сети можно применять

отдельные программы управления наиболее сложными устройствами, например коммутатором,

поддерживающим технику VLAN. Обычно каждое устройство, которое требует достаточно

сложного конфигурирования, производитель сопровождает автономной программой

конфигурирования и управления. Однако при росте сети может возникнуть проблема

объединения разрозненных программ управления устройствами в единую систему управления,

и для решения этой проблемы придется, возможно, отказаться от этих программ

и заменить их интегрированной системой управления.

7.1. Функции и архитектура систем управления сетями

7.1.1. Функциональные группы задач управления

Системы управления

корпоративными сетями существуют не очень давно. Одной из первых систем такого

назначения, получившей широкое распространение, был программный продукт SunNet

Manager, выпущенный в 1989 году компанией SunSoft. SunNet Manager был ориентирован

на управление коммуникационным оборудованием и контроль трафика сети. Именно

эти функции имеют чаще всего в виду, когда говорят о системе управления сетью.

Кроме систем управления сетями существуют и системы управления другими элементами

корпоративной сети: системы управления ОС, СУБД, корпоративными приложениями.

Применяются также системы управления телекоммуникационными сетями: телефонными,

а также первичными сетями технологий PDH и SDH.

Независимо

от объекта управления, желательно, чтобы система управления выполняла ряд функций,

которые определены международными стандартами, обобщающими опыт применения систем

управления в различных областях. Существуют рекомендации ITU-T X.700 и близкий

к ним стандарт ISO 7498-4, которые делят задачи системы управления на пять функциональных

групп:

- управление конфигурацией

сети и именованием;

- обработка ошибок;

- анализ производительности

и надежности;

- управление безопасностью;

- учет работы сети.

Рассмотрим

задачи этих функциональных областей управления применительно к системам управления

сетями.

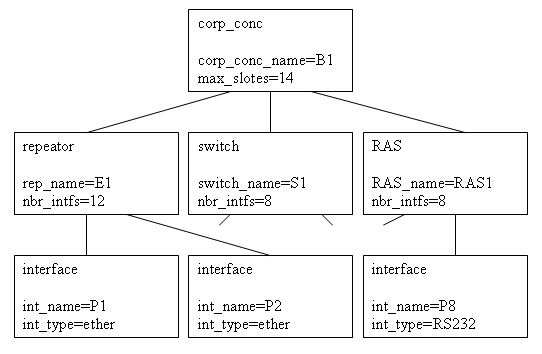

Управление

конфигурацией сети и именованием (Configuration Management). Эти задачи

заключаются в конфигурировании параметров как элементов сети (Network Element,

NE), так и сети в целом. Для элементов сети, таких как маршрутизаторы, мультиплексоры

и т. п., с помощью этой группы задач определяются сетевые адреса, идентификаторы

(имена), географическое положение и пр.

Для сети

в целом управление конфигурацией обычно начинается с построения карты сети,

то есть отображении реальных связей между элементами сети и изменении связей

между элементами сети — образование новых физических или логических каналов,

изменение таблиц коммутации и маршрутизации.

Управление

конфигурацией (как и другие задачи системы управления) могут выполняться в автоматическом,

ручном или полуавтоматическом режимах. Например, карта сети может составляться

автоматически, на основании зондирования реальной сети пакетами-исследователями,

а может быть введена оператором системы управления вручную. Чаще всего применяются

полуавтоматические методы, когда автоматически полученную карту оператор подправляет

вручную. Методы автоматического построения топологической карты, как правило,

являются фирменными разработками.

Более сложной

задачей является настройка коммутаторов и маршрутизаторов на поддержку маршрутов

и виртуальных путей между пользователями сети. Согласованная ручная настройка

таблиц маршрутизации при полном или частичном отказе от использования протокола

маршрутизации (а в некоторых глобальных сетях, например Х.25, такого протокола

просто не существует) представляет собой сложную задачу. Многие системы управления

сетью общего назначения ее не выполняют, но существуют специализированные системы

конкретных производителей, например система NetSys компании Cisco Systems, которая

решает ее для маршрутизаторов этой же компании.

Обработка

ошибок (Fault Management). Эта группа задач включает выявление, определение

и устранение последствий сбоев и отказов в работе сети. На этом уровне выполняется

не только регистрация сообщений об ошибках, но и их фильтрация, маршрутизация

и анализ на основе некоторой корреляционной модели. Фильтрация позволяет выделить

из весьма интенсивного потока сообщений об ошибках, который обычно наблюдается

в большой сети, только важные сообщения, маршрутизация обеспечивает их доставку

нужному элементу системы управления, а корреляционный анализ позволяет найти

причину, породившую поток взаимосвязанных сообщений (например, обрыв кабеля

может быть причиной большого количества сообщений о недоступности сетей и серверов).

Устранение

ошибок может быть как автоматическим, так и полуавтоматическим. В первом случае

система непосредственно управляет оборудованием или программными комплексами

и обходит отказавший элемент за счет резервных каналов и т. п. В полуавтоматическом

режиме основные решения и действия по устранению неисправности выполняют люди,

а система управления только помогает в организации этого процесса — оформляет

квитанции на выполнение работ и отслеживает их поэтапное выполнение (подобно

системам групповой работы).

В этой группе

задач иногда выделяют подгруппу задач управления проблемами, подразумевая под

проблемой сложную ситуацию, требующую для разрешения обязательного привлечения

специалистов по обслуживанию сети.

Анализ

производительности и надежности (Performance Management). Задачи этой группы

связаны с оценкой на основе накопленной статистической информации таких параметров,

как время реакции системы, пропускная способность реального или виртуального

канала связи между двумя конечными абонентами сети, интенсивность трафика в

отдельных сегментах и каналах сети, вероятность искажения данных при их передаче

через сеть, а также коэффициент готовности сети или ее определенной транспортной

службы. Функции анализа производительности и надежности сети нужны как для оперативного

управления сетью, так и для планирования развития сети.

Результаты

анализа производительности и надежности позволяют контролировать соглашение

об уровне обслуживания (Service Level Agreement, SLA), заключаемое между

пользователем сети и ее администраторами (или компанией, продающей услуги).

Обычно в SLA оговариваются такие параметры надежности, как коэффициент готовности

службы в течение года и месяца, максимальное время устранения отказа, а также

параметры производительности, например, средняя и максимальная пропускная способности

при соединении двух точек подключения пользовательского оборудования, время

реакции сети (если информационная служба, для которой

определяется время реакции, поддерживается внутри сети), максимальная задержка

пакетов при передаче через сеть (если сеть используется только как транзитный

транспорт). Без средств анализа производительности и надежности поставщик услуг

публичной сети или отдел информационных технологий предприятия не сможет ни

проконтролировать, ни тем более обеспечить нужный уровень обслуживания для конечных

пользователей сети.

Управление

безопасностью (Security Management). Задачи этой группы включают в себя

контроль доступа к ресурсам сети (данным и оборудованию) и сохранение целостности

данных при их хранении и передаче через сеть. Базовыми элементами управления

безопасностью являются процедуры аутентификации пользователей, назначение и

проверка прав доступа к ресурсам сети, распределение и поддержка ключей шифрования,

управления полномочиями и т. п. Часто функции этой группы не включаются в системы

управления сетями, а реализуются либо в виде специальных продуктов (например,

системы аутентификации и авторизации Kerberos, различных защитных экранов, систем

шифрования данных), либо входят в состав операционных систем и системных приложений.

Учет работы

сети (Accounting Management). Задачи этой группы занимаются регистрацией

времени использования различных ресурсов сети — устройств, каналов и транспортных

служб. Эти задачи имеют дело с такими понятиями, как время использования службы

и плата за ресурсы — billing. Ввиду специфического характера оплаты услуг у

различных поставщиков и различными формами соглашения об уровне услуг, эта группа

функций обычно не включается в коммерческие системы и платформы управления типа

HP Open View, а реализуется в заказных системах, разрабатываемых для конкретного

заказчика.

Модель управления

OSI не делает различий между управляемыми объектами — каналами, сегментами локальных

сетей, мостами, коммутаторами и маршрутизаторами, модемами ir мультиплексорами,

аппаратным и программным обеспечением компьютеров, СУБД. Все эти объекты управления

входят в общее понятие «система», и управляемая система взаимодействует

с управляющей системой по открытым протоколам OSI.

Однако на

практике деление систем управления по типам управляемых объектов широко распространено.

Ставшими классическими системы управления сетями, такие как SunNet Manager,

HP Open View или Cabletron Spectrum, управляют только коммуникационными объектами

корпоративных сетей, то есть концентраторами и коммутаторами локальных сетей,

а также маршрутизаторами и удаленными мостами, как устройствами доступа к глобальным

сетям. Оборудованием территориальных сетей обычно управляют системы производителей

телекоммуникационного оборудования, такие как RADView компании RAD Data Communications,

MainStreetXpress 46020 компании Newbridge и т. п.

Рассмотрим,

как преломляются общие функциональные задачи системы управления, определенные

в стандартах X.700/ISO 7498-4, в задачи такого конкретного класса систем управления,

как системы управления компьютерами и их системным и прикладным программным

обеспечением. Их называют системами управления системой (System Management

System).

Обычно система

управления системой выполняет следующие функции.

- Учет используемых

аппаратных и программных средств (Configuration Management). Система автоматически

собирает информацию об установленных в сети компьютерах

и создает записи в специальной базе данных об аппаратных и программных ресурсах.

После этого администратор может быстро выяснить, какими ресурсами он располагает

и где тот или иной ресурс находится, например, узнать о том, на каких компьютерах

нужно обновить драйверы принтеров, какие компьютеры обладают достаточным количеством

памяти, дискового пространства и т. п.

- Распределение и

установка программного обеспечения (Configuration Management). После завершения

обследования администратор может создать пакеты рассылки нового программного

обеспечения, которое нужно инсталлировать на всех компьютерах сети или на

какой-либо группе компьютеров. В большой сети, где проявляются преимущества

системы управления, такой способ инсталляции может существенно уменьшить трудоемкость

этой процедуры. Система может также позволять централизованно устанавливать

и администрировать приложения, которые запускаются с файловых серверов, а

также дать возможность конечным пользователям запускать такие приложения с

любой рабочей станции сети.

- Удаленный анализ

производительности и возникающих проблем (Fault Management and Performance

Management). Эта группа функций позволяет удаленно измерять наиболее важные

параметры компьютера, операционной системы, СУБД и т. д. (например, коэффициент

использования процессора, интенсивность страничных прерываний, коэффициент

использования физической памяти, интенсивность выполнения транзакций). Для

разрешения проблем эта группа функций может давать администратору возможность

брать на себя удаленное управление компьютером в режиме эмуляции графического

интерфейса популярных операционных систем. База данных системы управления

обычно хранит детальную информацию о конфигурации всех компьютеров в сети

для того, чтобы можно было выполнять удаленный анализ возникающих проблем.

Примерами

систем управления системами являются Microsoft System Management Server (SMS),

CA Unicenter, HP Operationscenter и многие другие.

Как видно

из описания функций системы управления системами, они повторяют функции системы

управления сетью, но только для других объектов. Действительно, функция учета

используемых аппаратных и программных средств соответствует функции построения

карты сети, функция распределения и установки программного обеспечения — функции

управления конфигурацией коммутаторов и маршрутизаторов, а функция анализа производительности

и возникающих проблем — функции производительности.

Эта близость

функций систем управления сетями и систем управления системами позволила разработчикам

стандартов OSI не делать различия между ними и разрабатывать общие стандарты

управления.

На практике

уже несколько лет также заметна отчетливая тенденция интеграции систем управления

сетями и системами в единые интегрированные продукты управления корпоративными

сетями, например CA Unicenter TNG или ТМЕ-10 IBM/Tivoli. Наблюдается также интеграция

систем управления телекоммуникационными сетями с системами управления корпоративными

сетями.

7.1.2. Многоуровневое представление задач управления

Кроме описанного

выше разделения задач управления на несколько функциональных групп, полезно

разделять задачи управления на уровни в соответствии с иерархической организацией

корпоративной сети. Корпоративная сеть строится иерархически, отражая иерархию

самого предприятия и его задач. Нижний уровень сети составляют элементы сети

— отдельные компьютеры, коммуникационные устройства, каналы передачи данных.

На следующем уровне иерархии эти элементы образуют сети разного масштаба — сеть

рабочей группы, сеть отдела, сеть отделения и, наконец, сеть предприятия в целом.

Для построения

интегрированной системы управления разнородными элементами сети естественно

применить многоуровневый иерархический подход. Это, в принципе, стандартный

подход для построения большой системы любого типа и назначения — от государства

до автомобильного завода. Применительно к системам управления сетями наиболее

проработанным и эффективным для создания многоуровневой иерархической системы

является стандарт Telecommunication Management Network (TMN), разработанный

совместными усилиями ITU-T, ISO, ANSI и ETSI. Хотя этот стандарт и предназначался

изначально для телекоммуникационных сетей, но ориентация на использование общих

принципов делает его полезным для построения любой крупной интегрированной системы

управления сетями. Стандарты TMN состоят из большого количества рекомендаций

ITU-T (и стандартов других организаций), но основные принципы модели TMN описаны

в рекомендации М.3010.

На каждом

уровне иерархии модели TMN решаются задачи одних и тех же пяти функциональных

групп, рассмотренных выше (то есть управления конфигурацией, производительностью,

ошибками, безопасностью и учетом), однако на каждом уровне эти задачи имеют

свою специфику. Чем выше уровень управления, тем более общий и агрегированный

характер приобретает собираемая о сети информация, а сугубо технический характер

собираемых данных начинает по мере повышения уровня меняться на производственный,

финансовый и коммерческий.

Модель TMN

упрощенно можно представить в виде двухмерной диаграммы (рис. 7.1).

Нижний уровень

— уровень элементов сети (Network Element layer, NE) — состоит из отдельных

устройств сети: каналов, усилителей, оконечной аппаратуры, мультиплексоров,

коммутаторов и т. п. Элементы могут содержать встроенные средства для поддержки

управления — датчики, интерфейсы управления, а могут и представлять вещь в себе,

требующую для связи с системой управления разработки специального оборудования

— устройств связи с объектом, УСО. Современные технологии обычно имеют

встроенные функции управления, которые позволяют выполнять хотя бы минимальные

операции по контролю за состоянием устройства и за передаваемым устройством

трафиком. Подобные функции встроены в технологии FDDI, ISDN, frame relay, SDH.

В этом случае устройство всегда можно охватить системой управления, даже если

оно не имеет специального блока управления, так как протокол технологии обязывает

устройство поддерживать некоторые функции управления. Устройства, которые работают

по протоколам, не имеющим встроенных функций контроля и управления, снабжаются

отдельным блоком управления, который поддерживает один из двух наиболее распространенных

протоколов управления — SNMP или CMIP. Эти протоколы относятся к прикладному

уровню модели OSI.

Рис.

7.1. Многоуровневое представление задач управления сетью

Следующий

уровень — уровень управления элементами сети (network element management

layer) — представляет собой элементарные системы управления. Элементарные

системы управления автономно управляют отдельными элементами сети — контролируют

канал связи SDH, управляют коммутатором или мультиплексором. Уровень управления

элементами изолирует верхние слои системы управления от деталей и особенностей

управления конкретным оборудованием. Этот уровень ответственен за моделирование

поведения оборудования и функциональных ресурсов нижележащей сети. Атрибуты

этих моделей позволяют управлять различными аспектами поведения управляемых

ресурсов. Обычно элементарные системы управления разрабатываются и поставляются

производителями оборудования. Примерами таких систем могут служить системы управления

CiscoView от Cisco Systems, Optivity от Bay Networks, HAD View от RAD Data Communications

и т. д.

Выше лежит

уровень управления сетью (Network management layer). Этот уровень координирует

работу элементарных систем управления, позволяя контролировать конфигурацию

составных каналов, согласовывать работу транспортных подсетей разных технологий

и т. п. С помощью этого уровня сеть начинает работать как единое целое, передавая

данные между своими абонентами.

Следующий

уровень — уровень управления услугами (Service management layer) — занимается

контролем и управлением за транспортными и информационными услугами, которые

предоставляются конечным пользователям сети. В задачу этого уровня входит подготовка

сети к предоставлению определенной услуги, ее активизация, обработка вызовов

клиентов. Формирование услуги (service provisioning) заключается в фиксации

в базе данных значений параметров услуги, например, требуемой средней пропускной

способности, максимальных величин задержек пакетов,.коэффициента готовности

и т. п. В функции этого уровня входит также выдача уровню управления сетью задания

на конфигурирование виртуального или физического канала связи для поддержания

услуги. После формирования услуги данный уровень занимается контролем за качеством

ее реализации, то есть за соблюдением сетью

всех принятых на себя обязательств в отношении производительности и надежности

транспортных услуг. Результаты контроля качества обслуживания нужны, в частности,

для подсчета оплаты за пользование услугами клиентами сети. "Например,

в сети frame relay уровень управления услугами следит за заказанными пользователем

значениями средней скорости CIR и согласованной пульсации Вс, фиксируя нарушения

со стороны пользователя и сети.

Уровень

бизнес-управления (Business management layer) занимается вопросами долговременного

планирования сети с учетом финансовых аспектов деятельности организации, владеющей

сетью. На этом уровне помесячно и поквартально подсчитываются доходы от эксплуатации

сети и ее отдельных составляющих, учитываются расходы на эксплуатацию и модернизацию

сети, принимаются решения о развитии сети с учетом финансовых возможностей.

Уровень бизнес-управления обеспечивает для пользователей и поставщиков услуг

возможность предоставления дополнительных услуг. Этот уровень является частным

случаем уровня автоматизированной системы управления предприятием (АСУП), в

то время как все нижележащие уровни соответствуют уровням автоматизированной

системы управления технологическими процессами (АСУТП), для такого специфического

типа предприятия, как телекоммуникационная или корпоративная сеть. Но если телекоммуникационная

сеть действительно чаще всего является основой телекоммуникационной компании,

то корпоративную сеть и обслуживающий ее персонал обычно трудно назвать предприятием.

Тем не менее на некоторых западных фирмах корпоративная сеть выделена в автономное

производственное подразделение со своим бюджетом и со своими финансовыми договорами

на обслуживание, которое данное подразделение заключает с основными производственными

подразделениями предприятия.

7.1.3. Архитектуры систем управления сетями

Выделение

в системах управления типовых групп функций и разбиение этих функций на уровни

еще не дает ответа на вопрос, каким же образом устроены системы управления,

из каких элементов они состоят и какие архитектуры связей этих элементов используются

на практике.

Схема менеджер — агент

В основе

любой системы управления сетью лежит элементарная схема взаимодействия агента

с менеджером. На основе этой схемы могут быть построены системы практически

любой сложности с большим количеством агентов и менеджеров разного типа.

Схема «менеджер

- агент» представлена на рис. 7.2.

Агент является

посредником между управляемым ресурсом и основной управляющей программой-менеджером.

Чтобы один и тот же менеджер мог управлять различными реальными ресурсами, создается

некоторая модель управляемого ресурса, которая отражает только те характеристики

ресурса, которые нужны для его контроля и управления. Например, модель маршрутизатора

обычно включает такие характеристики, как количество портов, их тип, таблицу

маршрутизации, количество кадров и пакетов протоколов канального, сетевого и

транспортного уровней, прошедших через эти порты.

Рис.

7.2. Взаимодействие агента, менеджера и управляемого ресурса

Менеджер

получает от агента только те данные, которые описываются моделью ресурса. Агент

же является некоторым экраном, освобождающим менеджера от ненужной информации

о деталях реализации ресурса. Агент поставляет менеджеру обработанную и представленную

в нормализованном виде информацию. На основе этой информации менеджер принимает

решения по управлению, а также выполняет дальнейшее обобщение данных о состоянии

управляемого ресурса, например, строит зависимость загрузки порта от времени.

Для получения

требуемых данных от объекта, а также для выдачи на него управляющих воздействий

агент взаимодействует с реальным ресурсом некоторым нестандартным способом.

Когда агенты встраиваются в коммуникационное оборудование, то разработчик оборудования

предусматривает точки и способы взаимодействия внутренних узлов устройства с

агентом. При разработке агента для операционной системы разработчик агента пользуется

теми интерфейсами, которые существуют в этой ОС, например интерфейсами ядра,

драйверов и приложений. Агент может снабжаться специальными датчиками для получения

информации, например датчиками релейных контактов или датчиками температуры.

Менеджер

и агент должны располагать одной и той же моделью управляемого ресурса, иначе

они не смогут понять друг друга. Однако в использовании этой модели агентом

и менеджером имеется существенное различие. Агент наполняет модель управляемого

ресурса текущими значениями характеристик данного ресурса, и в связи с этим

модель агента называют базой данных управляющей информации — Management

Information Base, MIB. Менеджер использует модель, чтобы знать о том, чем

характеризуется ресурс, какие характеристики он может запросить у агента и какими

параметрами можно управлять.

Менеджер

взаимодействует с агентами по стандартному протоколу. Этот протокол должен позволять

менеджеру запрашивать значения параметров, хранящихся в базе MIB, а также передавать

агенту управляющую информацию, на основе которой тот должен управлять устройством.

Различают управление in-band, то есть по тому же каналу, по которому

передаются пользовательские данные, и управление out-of-band, то есть

вне канала, по которому передаются пользовательские данные. Например, если менеджер

взаимодействует с агентом, встроенным в маршрутизатор, по протоколу SNMP, передаваемому

по той же локальной сети, что и пользовательские данные, то это будет управление

in-band. Если же менеджер контролирует коммутатор первичной сети, работающий

по технологии частотного уплотнения FDM, с помощью отдельной сети Х.25, к которой

подключен агент, то это будет управление

out-of-band. Управление по тому же каналу, по которому работает сеть, более

экономично, так как не требует создания отдельной инфраструктуры передачи управляющих

данных. Однако способ out-of-band более надежен, так как он предоставляет возможность

управлять оборудованием сети и тогда, когда какие-то элементы сети вышли из

строя и по основным каналам оборудование недоступно. Стандарт многоуровневой

системы управления TMN имеет в своем названии слово Network, подчеркивающее,

что в общем случае для управления телекоммуникационной сетью создается отдельная

управляющая сеть, которая обеспечивает режим out-of-band.

Обычно менеджер

работает с несколькими агентами, обрабатывая получаемые от них данные и выдавая

на них управляющие воздействия. Агенты могут встраи-. ваться в управляемое оборудование,

а могут и работать на отдельном компьютере, связанном с управляемым оборудованием

по какому-либо интерфейсу. Менеджер обычно работает на отдельном компьютере,

который выполняет также роль консоли управления для оператора или администратора

системы.

Модель менеджер

- агент лежит в основе таких популярных стандартов управления, как стандарты

Internet на основе протокола SNMP и стандарты управления ISO/OSI на основе протокола

CMIP.

Агенты могут

отличаться различным уровнем интеллекта — они могут обладать как самым минимальным

интеллектом, необходимым для подсчета проходящих через оборудование кадров и

пакетов, так и весьма высоким, достаточным для выполнения самостоятельных действий

по выполнению последовательности управляющих действий в аварийных ситуациях,

построению временных зависимостей, фильтрации аварийных сообщений и т. п.

Структуры распределенных систем управления

В крупной

корпоративной сети полностью централизованная система управления, построенная

на базе единственного менеджера, вряд ли будет работать хорошо по нескольким

причинам. Во-первых, такой вариант не обеспечивает необходимой масштабируемости

по производительности, так как единственный менеджер вынужден будет обрабатывать

весь поток сообщений от всех агентов, что при нескольких тысячах управляемых

объектов потребует очень высокопроизводительной платформы для работы менеджера

и перегрузит служебной управляющей информацией каналы передачи данных в той

сети, где будет расположен менеджер. Во-вторых, такое решение не обеспечит необходимого

уровня надежности, так как при отказе единственного менеджера будет потеряно

управление сетью. В-третьих, в большой распределенной сети целесообразно располагать

в каждом географическом пункте отдельным оператором или администратором, управляющим

своей частью сети, а это удобнее реализовать с помощью отдельных менеджеров

для каждого оператора.

Схема «менеджер

- агент» позволяет строить достаточно сложные в структурном отношении

распределенные системы управления.

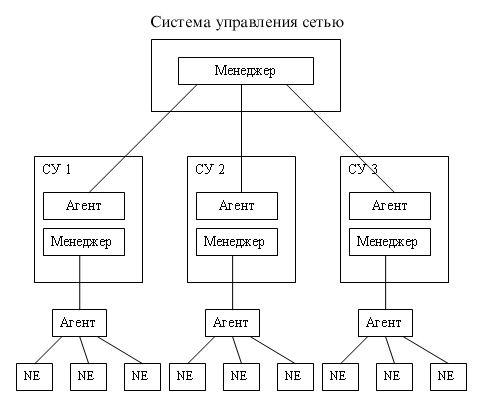

Обычно распределенная

система управления включает большое количество связок менеджер - агент, которые

дополняются рабочими станциями операторов сети, с помощью которых они получают

доступ к менеджерам (рис. 7.3).

Каждый агент

собирает данные и управляет определенным элементом сети. Менеджеры, иногда также

называемые серверами системы управления, собирают данные

от своих агентов, обобщают их и хранят в базе данных. Операторы, работающие

за рабочими станциями, могут соединиться с любым из менеджеров и с помощью графического

интерфейса просмотреть данные об управляемой сети, а также выдать менеджеру

некоторые директивы по управлению сетью или ее элементами.

Риc.

7.3. Распределенная система управления на основе нескольких менеджеров

и рабочих станций

Наличие нескольких

менеджеров позволяет распределить между ними нагрузку по обработке данных управления,

обеспечивая масштабируемость системы.

Как правило,

связи между агентами и менеджерами носят более упорядоченный характер, чем тот,

который показан на рис. 7.3. Чаще всего используются два подхода к их соединению

— одноранговый (рис. 7.4) и иерархический (рис. 7.5).

Рис.

7.4. Одноранговые связи между менеджерами

В случае

одноранговых связей каждый менеджер управляет своей частью сети на основе информации,

получаемой от нижележащих агентов. Центральный менеджер отсутствует. Координация

работы менеджеров достигается за счет обмена информацией между базами данных

каждого менеджера.

Одноранговое

построение системы управления сегодня считается неэффективным и устаревшим.

Обычно оно вызвано тем обстоятельством, что элементарные системы управления

построены как монолитные системы, которые первоначально не были ориентированы

на модульность системы (например, многие системы управления, разработанные производителями

оборудования, не поддерживают стандартные интерфейсы для взаимодействия с другими

системами управления). Затем эти менеджеры нижнего уровня стали объединяться

для создания интегрированной системы управления сетью, но связи между ними оказалось

возможным создавать только на уровне обмена между базами данных, что достаточно

медленно. Кроме того, в базах данных таких менеджеров накапливается слишком

детальная информация об управляемых элементах сети (так как первоначально эти

менеджеры разрабатывались как менеджеры нижнего уровня), вследствие чего такая

информация малопригодна для координации работы всей сети в целом. Такой подход

к построению системы управления называется подходом «снизу вверх».

Рис.

7.5. Иерархические связи между менеджерами

Гораздо более

гибким является иерархическое построение связей между менеджерами. Каждый менеджер

нижнего уровня выполняет также функции агента для менеджера верхнего уровня.

Такой агент работает уже с гораздо более укрупненной моделью (MIB) своей части

сети, в которой собирается именно та информация, которая нужна менеджеру верхнего

уровня для управления сетью в целом. Обычно для разработки моделей сети на разных

уровнях проектирование начинают с верхнего уровня, на котором определяется состав

информации, требуемой от менеджеров-агентов более низкого уровня, поэтому такой

подход назван подходом «сверху вниз». Он сокращает объемы информации,

циркулирующей между уровнями системы управления, и приводит к гораздо более

эффективной системе управления.

Модель TMN

в наибольшей степени соответствует иерархической архитектуре связей между менеджерами,

хотя известны реализации принципов TMN и в одноуровневых архитектурах.

Платформенный подход

При построении

систем управления крупными локальными и корпоративными сетями обычно используется

платформенный подход, когда индивидуальные программы управления разрабатываются

не «с нуля», а используют службы и примитивы, предоставляемые специально

разработанным для этих целей программным продуктом — платформой. Примерами платформ

для систем управления являются такие известные продукты, как HP OpenView,

SunNet Manager и Sun Soltice, Cabletron Spectrum, IMB/Tivoli TMN10.

Эти платформы

создают общую операционную среду для приложений системы управления точно так

же, как универсальные операционные системы, такие как Unix или Windows NT, создают

операционную среду для приложений любого типа, таких как MS Word, Oracle и т.

п. Платформа обычно включает поддержку протоколов взаимодействия менеджера с

агентами — SNMP и реже CMIP, набор базовых средств для построения менеджеров

и агентов, а также средства графического интерфейса для создания консоли управления,

В набор базовых средств обычно входят функции, необходимые для построения карты

сети, средства фильтрации сообщений от агентов, средства ведения базы данных.

Набор интерфейсных функций платформы образует интерфейс прикладного программирования

(API) системы управления. Пользуясь этим API, разработчики из третьих фирм создают

законченные системы управления, которые могут управлять специфическим оборудованием

в соответствии с пятью основными группами функций.

Обычно платформа

управления поставляется с каким-либо универсальным менеджером, который может

выполнять некоторые базовые функции управления без программирования. Чаще всего

к этим функциям относятся функции построения карты сети (группа Configuration

Management), а также функции отображения состояния управляемых устройств и функции

фильтрации сообщений об ошибках (группа Fault Management). Например, одна из

наиболее популярных платформ HP OpenView поставляется с менеджером Network Node

Manager, который выполняет перечисленные функции.

Чем больше

функций выполняет платформа, тем лучше. В том числе и таких, которые нужны для

разработки любых аспектов работы приложений, прямо не связанных со спецификой

управления. В конце концов, приложения системы управления — это прежде всего

приложения, а потом уже приложения системы управления. Поэтому полезны любые

средства, предоставляемые платформой, которые ускоряют разработку приложений

вообще и распределенных приложений в частности.

Компании,

которые производят коммуникационное оборудование, разрабатывают дополнительные

менеджеры для популярных платформ, которые выполняют функции управления оборудованием

данного производителя более полно. Примерами таких менеджеров могут служить

менеджеры системы Optivity компании Bay Networks и менеджеры системы Trancsend

компании 3Com, которые могут работать в среде платформ HP OpenView и SunNet

Manager.

Выводы

- Желательно, чтобы

системы управления сетями выполняли все пять групп функций, определенных стандартами

ISO/ITU-T для систем управления объектами любого типа.

- Система управления

большой сетью должна иметь многоуровневую иерархическую структуру в соответствии

со стандартами Telecommunication Management Network (TMN), позволяющую объединить

разрозненные системы управления элементами сети в единую интегрированную систему.

- В основе всех систем

управления сетями лежит схема «агент - менеджер». Эта схема использует

абстрактную модель управляемого ресурса, называемую базой управляющей информации

— Management Information Base, MIB.

- Агент взаимодействует

с управляемым ресурсом по нестандартному интерфейсу, а с менеджером — по стандартному

протоколу через сеть.

- В больших системах

управления используется несколько менеджеров, которые взаимодействуют друг

с другом по одной из двух схем — одноранговой и иерархической.

- Иерархическая схема

взаимодействия менеджеров соответствует стандартам TMN и является более перспективной.

- При построении систем

управления активно используется платформенный подход. Платформа системы управления

выполняет для менеджеров роль операционной системы для обычных приложений,

так как обеспечивает разработчика менеджеров набором полезных системных вызовов

общего для любой системы управления назначения.

7.2. Стандарты систем управления

7.2.1. Стандартизуемые элементы системы управления

При формализации

схемы «менеджер - агент» могут быть стандартизованы следующие аспекты

ее функционирования:

- протокол взаимодействия

агента и менеджера;

- интерфейс «агент

- управляемый ресурс»;

- интерфейс «агент

- модель управляемого ресурса»;

- интерфейс «менеджер

- модель управляемого ресурса»;

- справочная система

о наличии и местоположении агентов и менеджеров, упрощающая построение распределенной

системы управления;

- язык описания моделей

управляемых ресурсов, то есть язык описания MIB;

- схема наследования

классов моделей объектов (дерево наследования), которая позволяет строить

модели новых объектов на основе моделей более общих объектов,

например, модели маршрутизаторов на основе модели обобщенного коммуникационного

устройства;

- схема иерархических

отношений моделей управляемых объектов (дерево включения), которая позволяет

отразить взаимоотношения между отдельными элементами реальной системы, например,

принадлежность модулей коммутации определенному коммутатору или отдельных

коммутаторов и концентраторов определенной подсети.

Существующие

стандарты на системы управления отличаются тем, что в них может быть стандартизованы

не все перечисленные выше аспекты схемы «менеджер - агент».

В стандартах

систем управления как минимум стандартизуется некоторый способ формального описания

моделей управляемых объектов, а также определяется протокол взаимодействия между

менеджером и агентом.

Сегодня на

практике применяются два семейства стандартов управления сетями — стандарты

Internet, построенные на основе протокола SNMP (Simple Network Management Protocol),

и международные стандарты ISO/ITU-T, использующие в качестве протокола взаимодействия

агентов и менеджеров протокол CMIP (Common Management Information Protocol).

Стандарты

систем управления, основанных на протоколе SNMP, формализуют минимум аспектов

системы управления, а стандарты ISO/ITU-T — максимум аспектов, как и большинство

стандартов, разработанных ITU-T. Традиционно, в локальных и корпоративных сетях

применяются в основном системы управления на основе SNMP, а стандарты ISO/ITU-T

и протокол CMIP находят применение в телекоммуникационных сетях.

7.2.2. Стандарты систем управления на основе протокола SNMP

Концепции SNMP-управления

В системах

управления, построенных на основе протокола SNMP, стандартизуются следующие

элементы:

- протокол взаимодействия

агента и менеджера;

- язык описания моделей

MIB и сообщений SNMP — язык абстрактной синтаксической нотации ASN.1 (стандарт

ISO 8824:1987, рекомендации ITU-T X.208);

- несколько конкретных

моделей MIB (MIB-I, MIB-II, RMON, RMON 2), имена объектов которых регистрируются

в дереве стандартов ISO. Все остальное отдается на откуп разработчику системы

управления.

Протокол SNMP и тесно связанная

с ним концепция SNMP MIB были разработаны для управления маршрутизаторами Internet

как временное решение. Но, как это часто бывает со всем временным, простота

и эффективность решения обеспечили успех этого протокола, и сегодня он используется

при управлении практически любыми видами оборудования и программного обеспечения

вычислительных сетей. И хотя в области управления телекоммуникационными сетями

наблюдается устойчивая тенденция применения стандартов ITU-T, в которые входит

протокол CMIP, и

здесь имеется достаточно много примеров успешного использования SNMP-управления.

Агенты SNMP встраиваются в аналоговые модемы, модемы ADSL, коммутаторы ATM и

т. д.

SNMP — это

протокол прикладного уровня, разработанный для стека TCP/IP, хотя имеются его

реализации и для других стеков, например IPX/SPX. Протокол SNMP используется

для получения от сетевых устройств информации об их статусе, производительности

и других характеристиках, которые хранятся в базе данных управляющей информации

MIB (Management Information Base). Простота SNMP во многом определяется простотой

MIB SNMP, особенно их первых версий MIB I и MIB II. Кроме того, сам протокол

SNMP также весьма несложен.

Существуют

стандарты, определяющие структуру MIB, в том числе набор типов ее объектов,

их имена и допустимые операции над этими объектами (например, «читать»).

Древовидная

структура MIB содержит обязательные (стандартные) поддеревья, а также в ней

могут находиться частные (private) поддеревья, позволяющие изготовителю интеллектуальных

устройств управлять какими-либо специфическими функциями устройства на основе

специфических объектов MIB.

Агент в протоколе

SNMP — это обрабатывающий элемент, который обеспечивает менеджерам, размещенным

на управляющих станциях сети, доступ к значениям переменных MIB и тем самым

дает им возможность реализовывать функции по управлению и наблюдению за устройством.

Основные

операции по управлению вынесены в менеджер, а агент SNMP выполняет чаще всего

пассивную роль, передавая в менеджер по его запросу значения накопленных статистических

переменных. При этом устройство работает с минимальными издержками на поддержание

управляющего протокола. Оно использует почти всю свою вычислительную мощность

для выполнения своих основных функций маршрутизатора, моста или концентратора,

а агент занимается сбором статистики и значений переменных состояния устройства

и передачей их менеджеру системы управления.

Примитивы протокола SNMP

SNMP — это

протокол типа «запрос-ответ», то есть на каждый запрос, поступивший

от менеджера, агент должен передать ответ. Особенностью протокола является его

чрезвычайная простота — он включает в себя всего несколько команд.

- Команда Get-request

используется менеджером для получения от агента значения какого-либо объекта

по его имени.

- Команда GetNext- request

используется менеджером для извлечения значения следующего объекта (без указания

его имени) при последовательном просмотре таблицы объектов.

- С помощью команды Get-response

агент SNMP передает менеджеру ответ на команды Get-request или GetNext-request.

- Команда Set используется

менеджером для изменения значения какого-либо объекта. С помощью команды Set

происходит собственно управление устройством. Агент должен понимать смысл

значений объекта, который используется для управления устройством, и на основании

этих значений выполнять реальное управляющее воздействие — отключить порт,

приписать порт определенной VLAN

и т. п. Команда Set пригодна также для установки условия, при выполнении которого

агент SNMP должен послать менеджеру соответствующее сообщение. Может быть

определена реакция на такие события, как инициализация агента, рестарт агента,

обрыв связи, восстановление связи, неверная аутентификация и потеря ближайшего

маршрутизатора. Если происходит любое из этих событий, то агент инициализирует

прерывание.

- Команда Trap используется

агентом для сообщения менеджеру о возникновении особой ситуации.

- Версия SNMP v.2 добавляет

к этому набору команду GetBul k, которая позволяет менеджеру получить несколько

значений переменных за один запрос.

Структура SNMP MIB

Ha сегодня

существует несколько стандартов на базы данных управляющей информации для протокола

SNMP. Основными являются стандарты MIB-I и MIB-II, а также версия базы данных

для удаленного управления RMON MIB. Кроме этого существуют стандарты для специальных

устройств MIB конкретного типа (например, MIB для концентраторов или MIB для

модемов), а также частные MIB конкретных фирм-производителей оборудования.

Первоначальная

спецификация MIB-I определяла только операции чтения значений переменных. Операции

изменения или установки значений объекта являются частью спецификаций MIB-II.

Версия MIB-I

(RFC 1156) определяет 114 объектов, которые подразделяются на 8 групп.

- System — общие

данные об устройстве (например, идентификатор поставщика, время последней

инициализации системы).

- Interfaces — параметры

сетевых интерфейсов устройства (например, их количество, типы, скорости обмена,

максимальный размер пакета).

- Address Translation

Table — описание соответствия между сетевыми и физическими адресами (например,

по протоколу ARP).

- Internet Protocol

— данные, относящиеся к протоколу IP (адреса IP-шлюзов, хостов, статистика

о IP-пакетах).

- ICMP — данные,

относящиеся к протоколу обмена управляющими сообщениями ICMP.

- TCP — данные,

относящиеся к протоколу TCP (например, о TCP-соединениях).

- UDP — данные,

относящиеся к протоколу UDP (число переданных, принятых и ошибочных UPD-дейтаграмм).

- EGP — данные,

относящиеся к протоколу обмена маршрутной информацией Exterior Gateway Protocol,

используемому в Internet (число принятых с ошибками и без ошибок сообщений).

Из этого

перечня групп переменных видно, что стандарт MIB-I разрабатывался с жесткой

ориентацией на управление маршрутизаторами, поддерживающими протоколы стека

TCP/IP.

В версии

MIB-II (RFC 1213), принятой в 1992 году, был существенно (до 185) расширен набор

стандартных объектов, а число групп увеличилось до 10.

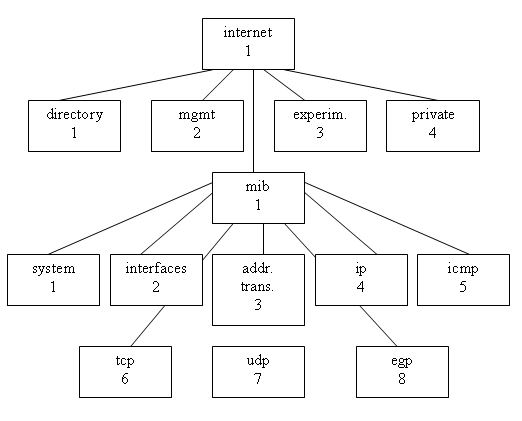

На рис. 7.6

приведен пример древовидной структуры базы объектов MIB-II. На нем показаны

две из 10 возможных групп объектов — System (имена объектов начинаются с префикса

Sys) и Interfaces (префикс if). Объект SysllpTime содержит значение продолжительности

времени работы системы с момента последней перезагрузки, объект SysObjectID

— идентификатор устройства (например, маршрутизатора).

Рис.

7.6. Стандартное дерево MIB-II (фрагмент)

Объект ifNumber

определяет количество сетевых интерфейсов устройства, а объект ifEntry является

вершиной поддерева, описывающего один из конкретных интерфейсов устройства.

Входящие в это поддерево объекты ifType и ifAdminStatus определяют соответственно

тип и состояние одного из интерфейсов, в данном случае интерфейса Ethernet.

В число объектов,

описывающих каждый конкретный интерфейс устройства, включены следующие,

- ifType — тип протокола,

который поддерживает интерфейс. Этот объект принимает значения всех стандартных

протоколов канального уровня, например rfc877-x25, ethernet-csmacd, iso88023-csmacd,

iso88024-tokenBus, iso88025-tokenRing и т. д.

- ifMtu — максимальный

размер пакета сетевого уровня, который можно послать через этот интерфейс.

- ifSpeed — пропускная

способность интерфейса в битах в секунду (100 для Fast Ethernet).

- ifPhysAddress — физический

адрес порта, для Fast Ethernet им будет МАС-адрес.

- ifAdminStatus — желаемый

статус порта:

- up — готов передавать

пакеты;

- down — не готов передавать

пакеты;

- testing — находится

в тестовом режиме.

- ifOperStatus — фактический

текущий статус порта, имеет те же значения, что и ifAdminStatus.

- ifln Octets — общее

количество байт, принятое данным портом, включая служебные, с момента последней

инициализации SNMP-агента.

- iflnUcastPkts — количество

пакетов с индивидуальным адресом интерфейса, доставленных протоколу верхнего

уровня.

- iflnNUcastPkts — количество

пакетов с широковещательным или мультивеща-тельным адресом интерфейса, доставленных

протоколу верхнего уровня.

- ifln Discards — количество

пакетов, которые были приняты интерфейсом, оказались корректными, но не были

доставлены протоколу верхнего уровня, скорее всего из-за переполнения буфера

пакетов или же по иной причине.

- ifln Errors — количество

пришедших пакетов, которые не были переданы протоколу верхнего уровня из-за

обнаружения в них ошибок. Кроме объектов, описывающих статистику по входным

пакетам, имеются аналогичные объекты, но относящиеся к выходным пакетам.

Как видно

из описания объектов MIB-II, эта база данных не дает детальной статистики по

характерным ошибкам кадров Ethernet, кроме этого, она не отражает изменение

характеристик во времени, что часто интересует сетевого администратора.

Эти ограничения

были впоследствии сняты новым стандартом на MIB — RMON MIB, который специально

ориентирован на сбор детальной статистики по протоколу Ethernet, к тому же с

поддержкой такой важной функции, как построение агентом зависимостей статистических

характеристик от времени.

Форматы и имена объектов SNMP MIВ

Для именования

переменных базы MIB и однозначного определения их форматов используется дополнительная

спецификация, называемая SMI — Structure of Management Information. Например,

спецификация SMI включает в качестве стандартного имя IpAddress и определяет

его формат как строку из 4 байт. Другой пример — имя Counter, для которого определен

формат в виде целого числа в диапазоне от 0 до 232-1.

При описании

переменных MIB и форматов протокола SNMP спецификация SMI опирается на формальный

язык ASN.1, принятый ISO в качестве нотации для описания терминов коммуникационных

протоколов (правда, многие коммуникационные протоколы, например IP, PPP или

Ethernet, обходятся без этой нотации). Нотация ASN.1 служит для установления

однозначного соответствия между терминами, взятыми из стандартов, предназначенных

для человеческого использования, и теми данными, которые передаются в коммуникационных

протоколах аппаратурой. Достигаемая однозначность очень важна для гетерогенной

среды, характерной для корпоративных сетей. Так, вместо того чтобы указать,

что некоторая переменная протокола представляет собой целое число, разработчик

протокола, использующий нотацию ASN.1, должен точно определить формат и допустимый

диапазон переменной, В результате документация на Ml В, написанная с помощью

нотации ASN.1, может точно и механически транслироваться в форму кодов, характерных

для сообщений протоколов.

Нотация ASN.1

похожа на другие метаязыки, например нормальную Бэкусову форму, используемую

при описании языков программирования, в частности Алгола.

Нотация ASN.1 поддерживает базовый набор различных типов данных, таких как целое

число, строка и т. п., а также позволяет конструировать из этих базовых типов

составные данные — массивы, перечисления, структуры.

Существуют

правила трансляции структур данных, описанных на ASN.1, в структуры данных языков

программирования, например C++. Соответственно, имеются трансляторы, выполняющие

эту работу. Примеры описаний данных с помощью ASN.1 приведены ниже при описании

протокольных блоков данных SNMP.

Нотация ASN.1

широко используется при описании многих стандартов OSI, в частности моделей

управляемых объектов и структуры сообщений протокола CMIP.

Имена переменных

MIB могут быть записаны как в символьном, так и в числовом форматах. Символьный

формат используется для представления переменных в текстовых документах и на

экране дисплея, а числовые имена — в сообщениях протокола SNMP. Например, символьному

имени SysDescr соответствует числовое имя 1, а более точно 1.3.6.1.2.1.1.1.

Составное

числовое имя объекта SNMP MIB соответствует полному имени этого объекта в дереве

регистрации объектов стандартизации ISO. Разработчики протокола SNMP не стали

использовать традиционный для стандартов Internet способ фиксации численных

параметров протокола в специальном RFC, называемом «Assigned Numbers»

(там описываются, например, численные значения, которые может принимать поле

Protocol пакета IP, и т. п.). Вместо этого они зарегистрировали объекты баз

MIB SNMP во всемирном дереве регистрации стандартов ISO, показанном на рис.

7.7.

Рис.

7.7. Пространство имен объектов ISO

Как и в любых

сложных системах, пространство имен объектов ISO имеет древовидную иерархическую

структуру, причем на рис. 7.7 показана только его верхняя часть. От корня этого

дерева отходят три ветви, соответствующие стандартам, контролируемым ISO, ITU

и совместно ISO-ITU. В свою очередь, организация ISO создала ветвь для стандартов,

создаваемых национальными и международными организациями (ветвь org). Стандарты

Internet создавались под эгидой Министерства обороны США (Departament of Defence,

DoD), поэтому стандарты MIB попали в поддерево dod-internet, а далее, естественно,

в группу стандартов управления сетью — ветвь mgmt Объекты любых стандартов,

создаваемых под эгидой ISO, однозначно идентифицируются составными символьными

именами, начинающимися от корня этого дерева. В сообщениях протоколов символьные

имена не используются, а применяются однозначно соответствующие им составные

числовые имена. Каждая ветвь дерева имен объектов нумеруется в дереве целыми

числами слева направо, начиная с единицы, и эти числа и заменяют символьные

имена. Поэтому полное символьное имя объекта MIB имеет вид: iso.org.dod.internet.mgmt.mib,

а полное числовое имя: 1.3.6.1.2.1.

Группа объектов

private (4) зарезервирована за стандартами, создаваемыми частными компаниями,

например Cisco, Hewlett-Packard и т. п. Это же дерево регистрации используется

для именования классов объектов CMIP и TMN.

Соответственно,

каждая группа объектов MIB-I и MIB-П также имеет кроме кратких символьных имен,

приведенных выше, полные символьные имена и соответствующие им числовые имена.

Например, краткое символьное имя группы System имеет полную форму iso.org.dod.internet.mgmt.mib.system,

а ее соответствующее числовое имя — 1.3.6.1.2.1. Часть дерева имен ISO, включающая

группы объектов MIB, показана на рис. 7.8.

Рис.

7.8. Часть дерева имен ISO, включающая группы объектов MIB-I

Формат сообщений SNMP

Протокол

SNMP обслуживает передачу данных между агентами и станцией, управляющей сетью.

SNMP использует дейтаграммный транспортный протокол UDP, не обеспечивающий надежной

доставки сообщений. Протокол, организующий надежную передачу дейтаграмм на основе

соединений TCP, весьма загружает управляемые устройства, которые на момент разработки

протокола SNMP были не очень мощные, поэтому от услуг протокола TCP решили отказаться.

SNMP часто

рассматривают только как решение для управления сетями TCP/IP. Хотя SNMP чаще

всего и работает над UDP (он может также работать и над TCP), он

может работать и над транспортными сетевыми протоколами стека OSI — ТРО, ТР4,

CNLS, а также над протоколами МАС-уровня. Растет поддержка протокола SNMP и

в других транспортных средах. Например, фирма Novell начала поддерживать протокол

SNMP с версии NetWare 3.11, а некоторые производители оборудования (например,

Bay Networks) реализуют в своих устройствах передачу сообщений SNMP с помощью

как IP, так и IPX.

Сообщения

SNMP, в отличие от сообщений многих других коммуникационных протоколов, не имеют

заголовков с фиксированными полями. В соответствии с нотацией ASN.1 сообщение

SNMP состоит из произвольного количества полей, и каждое поле предваряется описателем

его типа и размера.

Любое сообщение

SNMP состоит из трех основных частей: версии протокола (version), идентификатора

общности (community), используемого для группирования устройств, управляемых

определенным менеджером, и области данных, в которой собственно и содержатся

описанные выше команды протокола, имена объектов и их значения. Область данных

делится на блоки данных протокола (Protocol Data Unit, PDU).

Общий формат

сообщения SNMP в нотации ASN.1 выглядит следующим образом:

SNMP-Message

::= SEQUENCE {

version INTEGER

{ version-1 (0)

}. community

OCTET STRING.

SNMP-POUs

ANY

}

Область данных

может содержать пять различных типов PDU, соответствующих пяти командам протокола

SNMP:

SNMP-PDUs ::=

CHOICE {

get-request

GetRequest-PDU.

get-next-request

GetNextRequest-PDU.

get-response

GetResponse-PDU.

set-request

SetRequest-PDU.

trap

Trap-PDU, }

И наконец,

для каждого типа PDU имеется определение его формата. Например, формат блока

GetRequest-PDU описан следующим образом:

GetRequest-PDU

::= IMPLICIT SEQUENCE { request-id

RequestID, error-status

ErrorStatus,

error-index

Errorlndex,

variable-bindings

VarBindList

}

Далее стандарт

SNMP определяет соответственно формат переменных блока GetRequest-PDU. Переменная

Request ID — это 4-байтовое целое число (используется для установления соответствия

ответов запросам), ErrorStatus и Errorlndex — это однобайтовые целые, которые

в запросе должны быть установлены в 0. VarBindList — это список числовых имен

объектов, значениями которых интересуется менеджер. В нотации ASN.1 этот список

состоит из пар «имя - значение». При запросе значение переменной

должно быть установлено в null.

Вот пример

сообщения протокола SNMP, которое представляет собой запрос о значении объекта

SysDescr (числовое имя 1.3.6.1.2.1.1.1).

Как видно

из описания, сообщение начинается с кода 30 (все коды шестна-дцатеричные), который

соответствует ключевому слову SEQUENCE (последовательность). Длина последовательности

указывается в следующем байте (41 байт). Далее следует целое число длиной 1

байт — это версия протокола SNMP (в данном случае О, то есть SNMP v.l, a 1 означала

бы SNMP v.2). Поле community имеет тип string (строка символов) длиной в 6 байт

со значением public. Остальную часть сообщения составляет блок данных GetRequest-PDU.

To, что это операция Get-request, говорит код АО (это значение определено в

протоколе SNMP, а не в нотации ASN.1), а общая длина блока данных — 28 байт.

В соответствии со структурой блока Getrequest-PDU, далее идет идентификатор

запроса (он определен как целое 4-байтовое .число). Затем в блоке следуют два

однобайтовых целых числа статуса и индекса ошибки, которые в запросе установлены

в 0. И наконец, завершает сообщение список объектов, состоящий из одной пары

— имени 1.3.6.1.2.1.1.1.0 и значения null.

Спецификация RMON MIB

Новейшим

добавлением к функциональным возможностям SNMP является специ-фикация RMON,

которая обеспечивает удаленное взаимодействие с базой MIB. До появления RMON

протокол SNMP не мог использоваться удаленным образом, он допускал только локальное

управление устройствами. База RMON MIB обладает улучшенным набором свойств для

удаленного управления, так как содержит агрегированную информацию об устройстве,

не требующую передачи по сети больших объемов информации. Объекты RMON MIB включают

дополнительные счетчики ошибок в пакетах, более гибкие средства анализа трендов

и статистики, более мощные средства фильтрации для захвата и анализа отдельных

пакетов, а также более сложные условия установления сигналов предупреждения.

Агенты RMON MIB более интеллектуальны по сравнению с агентами MIB-I или MIB-II

и выполняют значительную часть работы по обработке информации об устройстве,

которую раньше выполняли менеджеры. Эти агенты могут располагаться внутри различных

коммуникационных устройств, а также быть выполнены в виде отдельных программных

модулей, работающих на универсальных персональных компьютерах и ноутбуках.

Объекту RMON

присвоен номер 16 в наборе объектов MIB, а сам объект RMON объединяет 10 групп

следующих объектов.

- Statistics — текущие

накопленные статистические данные о характеристиках пакетов, количестве коллизий

и т. п.

- History — статистические

данные, сохраненные через определенные промежутки времени для последующего

анализа тенденций их изменений.

- Alarms — пороговые

значения статистических показателей, при превышении которых агент RMON посылает

сообщение менеджеру.

- Hosts — данные о хостах

сети, в том числе и о их МАС-адресах.

- Host TopN — таблица

наиболее загруженных хостов сети.

- Traffic Matrix — статистика

об интенсивности трафика между каждой парой хостов сети, упорядоченная в виде

матрицы.

- Filter — условия фильтрации

пакетов.

- Packet Capture — условия

захвата пакетов.

- Event — условия регистрации

и генерации событий.

Данные группы

пронумерованы в указанном порядке, поэтому, например, группа Hosts имеет числовое

имя 1.3.6.1.2.1.16.4.

Десятую группу

составляют специальные объекты протокола Token Ring.

Всего стандарт

RMON MIB определяет около 200 объектов в 10 группах, зафиксированных в двух

документах — RFC 1271 для сетей Ethernet и RFC 1513 для сетей Token Ring.

Отличительной

чертой стандарта RMON MIB является его независимость от протокола сетевого уровня

(в отличие от стандартов MIB-I и MIB-II, ориентированных на протоколы TCP/IP).

Поэтому он удобен для гетерогенных сред, использующих различные протоколы сетевого

уровня.

Рассмотрим

более подробно группу Statistics, которая определяет, какую информацию о кадрах

(называемых в стандарте пакетами) Ethernet может предоставить агент RMON. Группа

History основана на объектах группы Statistics, так как ее объекты просто позволяют

строить временные ряды для объектов группы Statistics.

В группу

Statistics входят наряду с некоторыми другими следующие объекты.

- etherStatsDropEvents

— общее число событий, при которых пакеты были проигнорированы агентом из-за

недостатка его ресурсов. Сами пакеты при этом не обязательно были потеряны

интерфейсом.

- etherStatsOctets —

общее число байт (включая ошибочные пакеты), принятых из сети (исключая преамбулу

н включая байты контрольной суммы).

- etherStatsPkts — общее

число полученных пакетов (включая ошибочные).

- etherStatsBroadcastPkts

— общее число хороших пакетов, которые были посланы по широковещательному

адресу.

- etherStatsMulticastPkts

— общее число хороших пакетов, полученных по мульти-вещательному адресу.

- etherStatsCRCAlign

Errors — общее число полученных пакетов, которые имели длину (исключая преамбулу)

между 64 и 1518 байт, не содержали целое число байт (alignment error) или

имели неверную контрольную сумму (PCS error).

- etherStatsUndersizePkts

— общее число пакетов, которые имели длину меньше, чем 64 байт, но были правильно

сформированы.

- etherStatsOversizePkts

— общее число полученных пакетов, которые имели длину больше, чем 1518 байт,

но были тем не менее правильно сформированы.

- etherStatsFragments

— общее число полученных пакетов, которые не состояли из целого числа байт

или имели неверную контрольную сумму и имели к тому же длину, меньшую 64 байт.

- etherStatsJabbers

— общее число полученных пакетов, которые не состояли из целого числа байт

или имели неверную контрольную сумму и имели к тому же длину, большую 1518

байт.

- etherStatsCollisions

— наилучшая оценка числа коллизий на данном сегменте Ethernet.

- etherStatsPkts640ctets

— общее количество полученных пакетов (включая плохие) размером 64 байт.

- etherStatsPkts65to!270ctets

— общее количество полученных пакетов (включая плохие) размером от 65 до 127

байт.

- etherStatsPkts!28to2550ctets

— общее количество полученных пакетов (включая плохие) размером от 128 до

255 байт.

- etherStatsPkts256to5110ctets

— общее количество полученных пакетов (включая плохие) размером от 256 до

511 байт.

- etherStatsPkts512to!0230ctets

— общее количество полученных пакетов (включая плохие) размером от 512 до

1023 байт.

- etherStatsPkts!024tol5180ctets

— общее количество полученных пакетов (включая плохие) размером от 1024 до

1518 байт.

Как видно

из описания объектов, с помощью агента RMON, встроенного в повторитель или другое

коммуникационное устройство, можно провести очень детальный анализ работы сегмента

Ethernet или Fast Ethernet. Сначала можно получить данные о встречающихся в

сегменте типах ошибок в кадрах, а затем целесообразно

собрать с помощью группы History зависимости интенсивности этих ошибок от времени

(в том числе и привязав их ко времени). После анализа временных зависимостей

часто уже можно сделать некоторые предварительные выводы об источнике ошибочных

кадров и на этом основании сформулировать более тонкие условия захвата кадров

со специфическими признаками (задав условия в группе Filter), соответствующими

выдвинутой версии. После этого можно провести еще более детальный анализ за

счет изучения захваченных кадров, извлекая их из объектов группы Packet Capture.

Позже был

принят стандарт RMON 2, который распространяет идеи интеллектуальной RMON MIB

на протоколы верхних уровней, выполняя часть работы анализаторов протоколов.

Недостатки протокола SNMP

Протокол

SNMP служит основой многих систем управления, хотя имеет несколько принципиальных

недостатков, которые перечислены ниже.

- Отсутствие средств

взаимной аутентификации агентов и менеджеров. Единственным средством, которое

можно было бы отнести к средствам аутентификации, является использование в

сообщениях так называемой «строки сообщества» — «community

string». Эта строка передается по сети в открытой форме в сообщении

SNMP и служит основой для деления агентов и менеджеров на «сообщества»,

так что агент взаимодействует только с теми менеджерами, которые указывают

в поле community string ту же символьную строку, что и строка, хранящаяся

в памяти агента. Это, безусловно, не способ аутентификации, а способ структурирования

агентов и менеджеров. Версия SNMP v.2 должна была ликвидировать этот недостаток,

но в результате разногласий между разработчиками стандарта новые средства

аутентификации хотя и появились в этой версии, но как необязательные.

- Работа через ненадежный

протокол UDP (а именно так работает подавляющее большинство реализаций агентов

SNMP) приводит к потерям аварийных сообщений (сообщений trap) от агентов к

менеджерам, что может привести к некачественному управлению. Исправление ситуации

путем перехода на надежный транспортный протокол с установлением соединений

чревато потерей связи с огромным количеством встроенных агентов SNMP, имеющихся

в установленном в сетях оборудовании. (Протокол CMIP изначально работает поверх

надежного транспорта стека OSI и этим недостатком не страдает.) Разработчики

платформ управления стараются преодолеть эти недостатки. Например, в платформе

HP OV Telecom DM TMN, являющейся платформой для разработки многоуровневых

систем управления в соответствии со стандартами TMN и ISO, работает новая

реализация SNMP, организующая надежный обмен сообщениями между агентами и

менеджерами за счет самостоятельной организации повторных передач сообщений

SNMP при их потерях.

7.2.3. Стандарты управления OSI

Модель сетевого

управления OSI — OSI Management Framework — определена в документе ISO/IEC 7498-4:

Basic Reference Model, Part 4, Management Framework.

Она является

развитием общей семиуровневой модели взаимодействия открытых систем для случая,

когда одна система управляет другой.

Документ

ISO/IEC 7498-4 состоит из следующих основных разделов.

- Термины и общие концепции.

- Модель управления

системами.

- Информационная модель.

- Функциональные области

управления системами.

- Структура стандартов

управления системами.

Функциональные

области управления системами уже были рассмотрены в разделе 7.1, как имеющие

общее значение для любых систем управления.

Стандарты

ISO в области управления использует терминологию, которая частично совпадает

с терминологией систем управления SNMP, а частично от нее отличается.

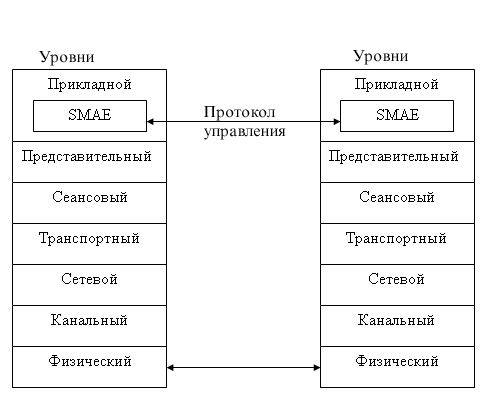

Как показано

на рис. 7.9, обмен управляющей информацией с использованием протокола управления

(Management Protocol) происходит между субъектами приложений управления системами

(Systems Management Application Entities, SMAE). Субъекты SMAE расположены на

прикладном уровне семиуровневой модели OSI и являются элементами службы управления.

Под субъектом в модели OSI понимается активный в данный момент элемент протокола

какого-либо уровня, участвующий во взаимодействии. Примерами SMAE являются агенты

и менеджеры систем управления.

Рис.

7.9. Концепция SMAE

Агенты и менеджеры

Определения

функций агентов и менеджеров в стандартах OSI достаточно хорошо согласуются

с определениями систем SNMP, за некоторыми исключениями в терминологии. Сообщения,

которые агент посылает менеджеру по своей инициативе, называются уведомлениями

— notifications.

Например,

если некоторый элемент сети X отказал, то менеджеру необходимо обновить свою

базу данных конфигурации сети. Элемент X, который является для системы управления

управляемым объектом (managed object), может послать уведомление агенту.

Элемент X может находиться в той же управляемой системе, что

и агент,

или может находиться в другой системе. В свою очередь агент посылает уведомление

менеджеру о том, что элемент X отказал. В соответствии с этим уведомлением менеджер

обновляет базу данных конфигурации.

В

стандартах Internet под объектом понимается отдельный атрибут базы MIB, являющейся

моделью управ-ляемого ресурса, а в стандартах ISO объект обозначает всю модель

управляемого ресурса

В

стандартах Internet под объектом понимается отдельный атрибут базы MIB, являющейся

моделью управ-ляемого ресурса, а в стандартах ISO объект обозначает всю модель

управляемого ресурса

Менеджер

не только собирает и сопоставляет данные, получаемые от агентов, на основе этих

данных он может также выполнять административные функции, управляя операциями

удаленных агентов.

В стандартах

OSI границы между менеджерами и агентами не очень четкие. Субъект SMAE, выполняющий

в одном взаимодействии роль менеджера, может в другом взаимодействии выполнять

роль агента, и наоборот.

Стандарты

OSI не определяют способов взаимодействия агента с управляемыми объектами. Стандарты

OSI также не говорят о том, как агент взаимодействует с управляемыми объектами,

которые находятся за пределами управляемой системы, то есть объектами, с которыми

нужно взаимодействовать через сеть. В таких случаях может потребоваться, например,

чтобы один агент запросил данные о некотором объекте от другого агента. Порядок

такого рода взаимодействия также не определяется стандартами OSI.

Чтобы менеджер

и агент смогли взаимодействовать, каждый должен иметь определенные знания о

другом. Эти знания модель OSI называет контекстом приложения (Application

Context, A.C). АС описывает элементы прикладного уровня стека OSI, которые

используются агентами и менеджерами.

Необходимо

отметить, что стандарты управления OSI в значительной степени ориентированы

на стек протоколов OSI (именно стек, а не модель OSI), так же как системы управления

SNMP ориентированы на работу со стеком TCP/IP.

Необходимо

отметить, что стандарты управления OSI в значительной степени ориентированы

на стек протоколов OSI (именно стек, а не модель OSI), так же как системы управления

SNMP ориентированы на работу со стеком TCP/IP.

Прикладной

уровень стека OSI включает несколько вспомогательных служб общего назначения,

которые используются прикладными протоколами и пользовательскими приложениями

(в том числе и приложениями управления) для автоматизации наиболее часто выполняемых

действий. Это не законченные протоколы прикладного уровня, подобные протоколам

ftp, telnet или NCP, с помощью которых пользователь сети может выполнить какое-то

полезное действие, а вспомогательные системные функции, которые помогают разработчику

прикладного протокола или приложения написать его программу компактно и эффективно.

На прикладном уровне стека OSI существуют следующие вспомогательных службы.

- ACSE (Association

Control Service Element). Отвечает за установление соединений между приложениями

различных систем. Соединение (сессия, сеанс) на прикладном уровне OSI носит

название ассоциации. Ассоциации бывают индивидуальными и групповыми

(shared).

- RTSE (Reliable Transfer

Service Element). Занимается поддержкой восстановления диалога, вызванного

разрывом нижележащих коммуникационных служб, в рамках ассоциации.

- ROSE (Remote Operations

Service Element). Организует выполнение программных функций на удаленных машинах

(аналог службы вызова удаленных процедур RPC).

Протокол

СМ1Р, используемый в стандартах OSI для взаимодействия между менеджерами и агентами,

а также программные реализации менеджеров и агентов широко пользуются услугами

данных вспомогательных служб, в особенности службы ROSE для вызова удаленных

процедур.

Управление системами, управление уровнем и операции уровня

Основная

модель управления OSI включает: управление системами, управление N-уровнем и

операции N-уровня. Это разбиение на три области сделано для того, чтобы учесть

все возможные ситуации, возникающие при управлении.

Управление

системами имеет дело с управляемыми объектами на всех семи уровнях OSI,

включая прикладной уровень. Оно основано на надежной передаче с установлением

соединения управляющей информации между конечными системами. Необходимо подчеркнуть,

что модель управления OSI не разрешает использования служб без установления

соединения.

Управление

N-уровнем ограничено управляемыми объектами какого-то определенного уровня

семиуровневой модели. Протокол управления использует при этом коммуникационные

протоколы нижележащих уровней. Управление N-уровнем полезно, когда нет возможности

использовать все семь уровней OSI. В этом случае допускается пользоваться протоколом

управления N-уровня, который строго предназначен для данного уровня. Примерами

уровневого протокола управления являются протоколы управления для локальных

сетей, разработанные институтом IEEE (SMT технологии FDDI), которые ограничены

уровнями 1 и 2.

Наконец,

операции N-уровня сводятся к мониторингу и управлению на основе управляющей

информации, содержащейся в коммуникационных протоколах только данного уровня.

Например, данные мониторинга сети, содержащиеся в кадрах STM-n технологии SDH,

относятся к операциям N-уровня, а именно физического уровня.

Стандарты

на управление N-уровнем и операции N-уровня не входят в набор стандартов управления

OSI. Стандарты OSI рассматривают только управление системами с помощью полного

семиуровневого стека.

Основная

модель управления системами подразумевает выполнение управляющих операций и

передачу уведомлений между одноранговыми системами, что означает необязательность