|

|

|

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

Номер сети

назначения |

Сетевой адрес

следующего маршрутизатора |

Сетевой адрес

выходного порта |

Расстояние

до сети назначения |

|

S1 |

М1(2) |

М4(1) |

1 |

|

S2 |

— |

М4(1) |

0 (подсоединена) |

|

S3 |

М1(2) |

М4(1) |

1 |

|

S4 |

М2(1) |

М4(1) |

1 |

|

S5 |

— |

М4(2) |

0 (подсоединена) |

|

S6 |

М2(1) |

М4(1) |

2 |

|

Default |

М5(1) |

М4(2) |

— |

![]() Таблица

5.1 значительно упрощена по сравнению с реальными таблицами, например, отсутствуют

аолбцы с масками, признаками состояния маршрута, временем, в течение которого

действительны записи данной таблицы (их применение будет рассмотрено позже).

Кроме того, как уже было сказано, здесь указаны адреса сетей условного формата,

не соответствующие какому-либо определенному сетевому протоколу. Тем не менее

эта таблица содержит основные поля, имеющиеся в реальных таблицах при использовании

конкретных сетевых протоколов, таких как IP, IPX или Х.25.

Таблица

5.1 значительно упрощена по сравнению с реальными таблицами, например, отсутствуют

аолбцы с масками, признаками состояния маршрута, временем, в течение которого

действительны записи данной таблицы (их применение будет рассмотрено позже).

Кроме того, как уже было сказано, здесь указаны адреса сетей условного формата,

не соответствующие какому-либо определенному сетевому протоколу. Тем не менее

эта таблица содержит основные поля, имеющиеся в реальных таблицах при использовании

конкретных сетевых протоколов, таких как IP, IPX или Х.25.

В первом

столбце таблицы перечисляются номера сетей, входящих в интерсеть. В каждой строке

таблицы следом за номером сети указывается сетевой адрес следующего маршрутизатора

(более точно, сетевой адрес соответствующего порта следующего маршрутизатора),

на который надо направить пакет, чтобы тот передвигался по направлению к сети

с данным номером по рациональному маршруту.

Когда на

маршрутизатор поступает новый пакет, номер сети назначения, извлеченный из поступившего

кадра, последовательно сравнивается с номерами сетей из каждой строки таблицы.

Строка с совпавшим номером сети указывает, на какой ближайший маршрутизатор

следует направить пакет. Например, если на какой-либо порт маршрутизатора 4

поступает пакет, адресованный в сеть S6, то из таблицы маршрутизации следует,

что адрес следующего маршрутизатора — М2(1), то есть очередным этапом движения

данного пакета будет движение к порту 1 маршрутизатора 2.

Поскольку

пакет может быть адресован в любую сеть составной сети, может показаться, что

каждая таблица маршрутизации должна иметь записи обо всех сетях, входящих в

составную сеть. Но при таком подходе в случае крупной сети объем таблиц маршрутизации

может оказаться очень большим, что повлияет на время ее просмотра, потребует

много места для хранения и т. п. Поэтому на практике число записей в таблице

маршрутизации стараются уменьшить за счет использования

специальной записи — «маршрутизатор по умолчанию» (default).

Действительно, если принять во внимание топологию составной сети, то в таблицах

маршрутизаторов, находящихся на периферии составной сети, достаточно записать

номера сетей, непосредственно подсоединенных к данному маршрутизатору или расположенных

поблизости, на тупиковых маршрутах. Обо всех же остальных сетях можно сделать

в таблице единственную запись, указывающую на маршрутизатор, через который пролегает

путь ко всем этим сетям. Такой маршрутизатор называется маршрутизатором по умолчанию,

а вместо номера сети в соответствующей строке помещается особая запись, например

default. В нашем примере таким маршрутизатором по умолчанию для сети S5 является

маршрутизатор 5, точнее его порт М5(1). Это означает, что путь из сети S5 почти

ко всем сетям большой составной сети пролегает через этот порт маршрутизатора.

Перед тем

как передать пакет следующему маршрутизатору, текущий маршрутизатор должен определить,

на какой из нескольких собственных портов он должен поместить данный пакет.

Для этого служит третий столбец таблицы маршрутизации. Еще раз подчеркнем, что

каждый порт идентифицируется собственным сетевым адресом.

Некоторые

реализации сетевых протоколов допускают наличие в таблице маршрутизации сразу

нескольких строк, соответствующих одному и тому же адресу сети назначения. В

этом случае при выборе маршрута принимается во внимание столбец «Расстояние

до сети назначения». При этом под расстоянием понимается любая метрика,

используемая в соответствии с заданным в сетевом пакете критерием (часто называемым

классом сервиса). Расстояние может измеряться хопами, временем прохождения пакета

по линиям связи, какой-либо характеристикой надежности линий связи на данном

маршруте или другой величиной, отражающей качество данного маршрута по отношению

к заданному критерию. Если маршрутизатор поддерживает несколько классов сервиса

пакетов, то таблица маршрутов составляется и применяется отдельно для каждого

вида сервиса (критерия выбора маршрута).

В табл. 5.1

расстояние между сетями измерялось хопами. Расстояние для сетей, непосредственно

подключенных к портам маршрутизатора, здесь принимается равным 0, однако в некоторых

реализациях отсчет расстояний начинается с 1.

Наличие нескольких

маршрутов к одному узлу делают возможным передачу трафика к этому узлу параллельно

по нескольким каналам связи, это повышает пропускную способность и надежность

сети.

Задачу маршрутизации

решают не только промежуточные узлы-маршрутизаторы, но и конечные узлы — компьютеры.

Средства сетевого уровня, установленные на конечном узле, при обработке пакета

должны, прежде всего, определить, направляется ли он в другую сеть или адресован

какому-нибудь узлу данной сети. Если номер сети назначения совпадает с номером

данной сети, то для данного пакета не требуется решать задачу маршрутизации.

Если же номера сетей отправления и назначения не совпадают, то маршрутизация

нужна. Таблицы маршрутизации конечных узлов полностью аналогичны таблицам маршрутизации,

хранящимся на маршрутизаторах.

Обратимся

снова к сети, изображенной на рис. 5.2. Таблица маршрутизации для конечного

узла В могла бы выглядеть следующим образом (табл. 5.2). Здесь MB — сетевой

адрес порта компьютера В. На основании этой таблицы конечный узел В выбирает,

на какой из двух имеющихся в локальной сети S3 маршрутизаторов следует посылать

тот или иной пакет.

Таблице

5.2. Таблица маршрутизации конечного узла В

|

Номер сети

назначения |

Сетевой адрес

следующего маршрутизатора |

Сетевой адрес

выходного порта |

Расстояние

до сети назначения |

|

S1 |

М1(3) |

MB |

1 |

|

S2 |

М1(3) |

MB |

1 |

|

S3 |

— |

MB |

0 |

|

S4 |

М3(1) |

MB |

1 |

|

SS |

М1(3) |

MB |

2 |

|

S6 |

М3(1) |

MB |

2 |

|

Default |

М3(1) |

MB |

— |

Конечные

узлы в еще большей степени, чем маршрутизаторы, пользуются приемом маршрутизации

по умолчанию. Хотя они также в общем случае имеют в своем распоряжении таблицу

маршрутизации, ее объем обычно незначителен, что объясняется периферийным расположением

всех конечных узлов. Конечный узел часто вообще работает без таблицы маршрутизации,

имея только сведения об адресе маршрутизатора по умолчанию. При наличии одного

маршрутизатора в локальной сети этот вариант — единственно возможный для всех

конечных узлов. Но даже при наличии нескольких маршрутизаторов в локальной сети,

когда перед конечным узлом стоит проблема их выбора, задание маршрута по умолчанию

часто используется в компьютерах для сокращения объема их таблицы маршрутизации.

Ниже помещена

таблица маршрутизации другого конечного узла составной сети — узла А (табл.

5.3). Компактный вид таблицы маршрутизации отражает тот факт, что все пакеты,

направляемые из узла А, либо не выходят за пределы сети S12, либо непременно

проходят через порт 1 маршрутизатора 17. Этот маршрутизатор и определен в таблице

маршрутизации в качестве маршрутизатора по умолчанию.

Таблице

5.3. Таблица маршрутизации конечного узла А

|

Номер сети

назначения |

Сетевой адрес

следующего маршрутизатора |

Сетевой адрес

выходного порта |

Расстояние

до сети назначения |

|

S12 |

- |

МА |

0 |

| Default | М17(1) | МА | - |

Еще одним

отличием работы маршрутизатора и конечного узла при выборе маршрута является

способ построения таблицы маршрутизации. Если маршрутизаторы обычно автоматически

создают таблицы маршрутизации, обмениваясь служебной информацией, то для конечных

узлов таблицы маршрутизации часто создаются вручную администраторами и хранятся

в виде постоянных файлов на дисках.

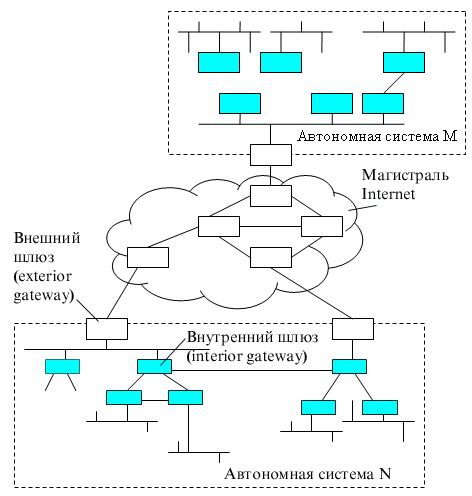

5.1.4. Протоколы маршрутизации

Задача маршрутизации

решается на основе анализа таблиц маршрутизации, размещенных во всех маршрутизаторах

и конечных узлах сети. Каким же образом происходит

формирование этих таблиц? Какими средствами обеспечивается адекватность содержащейся

в них информации постоянно изменяющейся структуре сети? Основная работа по созданию

таблиц маршрутизации выполняется автоматически, но и возможность вручную скорректировать

или дополнить таблицу тоже, как правило, предусматривается.

Для автоматического

построения таблиц маршрутизации маршрутизаторы обмениваются информацией о топологии

составной сети в соответствии со специальным служебным протоколом. Протоколы

этого типа называются протоколами маршрутизации (или маршрутизирующими протоколами).

Протоколы маршрутизации (например, RIP, OSPF, NLSP) следует отличать от собственно

сетевых протоколов (например, IP, IPX). И те и другие выполняют функции сетевого

уровня модели OSI — участвуют в доставке пакетов адресату через разнородную

составную сеть. Но в то время как первые собирают и передают по сети чисто служебную

информацию, вторые предназначены для передачи пользовательских данных, как это

делают протоколы канального уровня. Протоколы маршрутизации используют сетевые

протоколы как транспортное средство. При обмене маршрутной информацией пакеты

протокола маршрутизации помещаются в поле данных пакетов сетевого уровня или

даже транспортного уровня, поэтому с точки зрения вложенности пакетов протоколы

маршрутизации формально следовало бы отнести к более высокому уровню, чем сетевой.

В том, что

маршрутизаторы для принятия решения о продвижении пакета обращаются к адресным

таблицам, можно увидеть их некоторое сходство с мостами и коммутаторами. Однако

природа используемых ими адресных таблиц сильно различается. Вместо МАС-адресов

в таблицах маршрутизации указываются номера сетей, которые соединяются в интерсеть.

Другим отличием таблиц маршрутизации от адресных таблиц мостов является способ

их создания. В то время как мост строит таблицу, пассивно наблюдая за проходящими

через него информационными кадрами, посылаемыми конечными узлами сети друг другу,

маршрутизаторы по своей инициативе обмениваются специальными служебными пакетами,

сообщая соседям об известных им сетях в интерсети, маршрутизаторах и о связях

этих сетей с маршрутизаторами. Обычно учитывается не только топология связей,

но и их пропускная способность и состояние. Это позволяет маршрутизаторам быстрее

адаптироваться к изменениям конфигурации сети, а также правильно передавать

пакеты в сетях с произвольной топологией, допускающей наличие замкнутых контуров.

С помощью

протоколов маршрутизации маршрутизаторы составляют карту связей сети той или

иной степени подробности. На основании этой информации для каждого номера сети

принимается решение о том, какому следующему маршрутизатору надо передавать

пакеты, направляемые в эту сеть, чтобы маршрут оказался рациональным. Результаты

этих решений заносятся в таблицу маршрутизации. При изменении конфигурации сети

некоторые записи в таблице становятся недействительными. В таких случаях пакеты,

отправленные по ложным маршрутам, могут зацикливаться и теряться. От того, насколько

быстро протокол маршрутизации приводит в соответствие содержимое таблицы реальному

состоянию сети, зависит качество работы всей сети.

Протоколы

маршрутизации могут быть построены на основе разных алгоритмов, отличающихся

способами построения таблиц маршрутизации, способами выбора наилучшего маршрута

и другими особенностями своей работы.

Во всех описанных

выше примерах при выборе рационального маршрута определялся только следующий

(ближайший) маршрутизатор, а не вся последовательность маршрутизаторов от начального

до конечного узла. В соответствии с этим подходом маршрутизация выполняется

по распределенной схеме — каждый маршрутизатор ответственен за выбор только

одного шага маршрута, а окончательный маршрут складывается в результате работы

всех маршрутизаторов, через которые проходит данный пакет. Такие алгоритмы маршрутизации

называются одношаговыми.

Существует

и прямо противоположный, многошаговый подход — маршрутизация от источника

(Source Routing). В соответствии с ним узел-источник задает в отправляемом

в сеть пакете полный маршрут его следования через все промежуточные маршрутизаторы.

При использовании многошаговой маршрутизации нет необходимости строить и анализировать

таблицы маршрутизации. Это ускоряет прохождение пакета по сети, разгружает маршрутизаторы,

но при этом большая нагрузка ложится на конечные узлы. Эта схема в вычислительных

сетях применяется сегодня гораздо реже, чем схема распределенной одношаговой

маршрутизации. Однако в новой версии протокола IP наряду с классической одношаговой

маршрутизацией будет разрешена и маршрутизация от источника.

Одношаговые

алгоритмы в зависимости от способа формирования таблиц маршрутизации делятся

на три класса:

В алгоритмах

фиксированной маршрутизации все записи в таблице маршрутизации являются

статическими. Администратор сети сам решает, на какие маршрутизаторы надо передавать

пакеты с теми или иными адресами, и вручную (например, с помощью утилиты route

ОС Unix или Windows NT) заносит соответствующие записи в таблицу маршрутизации.

Таблица, как правило, создается в процессе загрузки, в дальнейшем она используется

без изменений до тех пор, пока ее содержимое не будет отредактировано вручную.

Такие исправления могут понадобиться, например, если в сети отказывает какой-либо

маршрутизатор и его функции возлагаются на другой маршрутизатор. Различают одномаршрутные

таблицы, в которых для каждого адресата задан один путь, и многомаршрутные таблицы,

определяющие несколько альтернативных путей для каждого адресата. В многомаршрутных

таблицах должно быть задано правило выбора одного из маршрутов. Чаще всего один

путь является основным, а остальные — резервными. Понятно, что алгоритм фиксированной

маршрутизации с его ручным способом формирования таблиц маршрутизации приемлем

только в небольших сетях с простой топологией. Однако этот алгоритм может быть

эффективно использован и для работы на магистралях крупных сетей, так как сама

магистраль может иметь простую структуру с очевидными наилучшими путями следования

пакетов в подсети, присоединенные к магистрали.

В алгоритмах

простой маршрутизации таблица маршрутизации либо вовсе не используется,

либо строится без участия протоколов маршрутизации. Выделяют три типа простой

маршрутизации:

Самыми распространенными

являются алгоритмы адаптивной (или динамической) маршрутизации. Эти

алгоритмы обеспечивают автоматическое обновление таблиц маршрутизации после

изменения конфигурации сети. Протоколы, построенные на основе адаптивных алгоритмов,

позволяют всем маршрутизаторам собирать информацию о топологии связей в сети,

оперативно отрабатывая все изменения конфигурации связей. В таблицах маршрутизации

при адаптивной маршрутизации обычно имеется информация об интервале времени,

в течение которого данный маршрут будет оставаться действительным. Это время

называют временем жизни маршрута (Time To Live, TTL).

Адаптивные

алгоритмы обычно имеют распределенный характер, который выражается в том, что

в сети отсутствуют какие-либо выделенные маршрутизаторы, которые собирали бы

и обобщали топологическую информацию: эта работа распределена между всеми маршрутизаторами.

![]() В

последнее время наметилась тенденция использовать так называемые серверы маршрутов.

Сервер маршрутов собирает маршрутную информацию, а затем раздает ее по запросам

маршрутизаторам, которые освобождаются в этом случае от функции создания таблиц

маршрутизации, либо создают только чааи этих таблиц. Появились специальные протоколы

взаимодействия маршрутизаторов с серверами маршрутов, например Next Hop Resolution

Protocol (NHRP)

В

последнее время наметилась тенденция использовать так называемые серверы маршрутов.

Сервер маршрутов собирает маршрутную информацию, а затем раздает ее по запросам

маршрутизаторам, которые освобождаются в этом случае от функции создания таблиц

маршрутизации, либо создают только чааи этих таблиц. Появились специальные протоколы

взаимодействия маршрутизаторов с серверами маршрутов, например Next Hop Resolution

Protocol (NHRP)

Адаптивные

алгоритмы маршрутизации должны отвечать нескольким важным требованиям. Во-первых,

они должны обеспечивать, если не оптимальность, то хотя бы рациональность маршрута.

Во-вторых, алгоритмы должны быть достаточно простыми, чтобы при их реализации

не тратилось слишком много сетевых ресурсов, в частности они не должны требовать

слишком большого объема вычислений или порождать интенсивный служебный трафик.

И наконец, алгоритмы маршрутизации должны обладать свойством сходимости, то

есть всегда приводить к однозначному результату за приемлемое время.

Адаптивные

протоколы обмена маршрутной информацией, применяемые в настоящее время в вычислительных

сетях, в свою очередь делятся на две группы, каждая из которых связана с одним

из следующих типов алгоритмов:

В алгоритмах

дистанционно-векторного типа каждый маршрутизатор периодически и широковещательно

рассылает по сети вектор, компонентами которого являются расстояния от данного

маршрутизатора до всех известных ему сетей. Под расстоянием обычно понимается

число хопов. Возможна и другая метрика, учитывающая не только число промежуточных

маршрутизаторов, но и время прохождения пакетов по сети между соседними маршрутизаторами.

При получении вектора от соседа маршрутизатор наращивает расстояния до указанных

в векторе сетей на расстояние до данного соседа. Получив вектор от соседнего

маршрутизатора, кажый

маршрутизатор добавляет к нему информацию об известных ему других сетях, о которых

он узнал непосредственно (если они подключены к его портам) или из аналогичных

объявлений других маршрутизаторов, а затем снова рассылает новое значение вектора

по сети. В конце концов, каждый маршрутизатор узнает информацию обо всех имеющихся

в интерсети сетях и о расстоянии до них через соседние маршрутизаторы.

Дистанционно-векторные

алгоритмы хорошо работают только в небольших сетях. В больших сетях они засоряют

линии связи интенсивным широковещательным трафиком, к тому же изменения конфигурации

могут отрабатываться по этому алгоритму не всегда корректно, так как маршрутизаторы

не имеют точного представления о топологии связей в сети, а располагают только

обобщенной информацией — вектором дистанций, к тому же полученной через посредников.

Работа маршрутизатора в соответствии с дистанционно-векторным протоколом напоминает

работу моста, так как точной топологической картины сети такой маршрутизатор

не имеет.

Наиболее

распространенным протоколом, основанным на дистанционно-векторном алгоритме,

является протокол RIP, который распространен в двух версиях — RIP IP, работающий

с протоколом IP, и RIP IPX, работающий с протоколом IPX.

Алгоритмы

состояния связей обеспечивают каждый маршрутизатор информацией, достаточной

для построения точного графа связей сети. Все маршрутизаторы работают на основании

одинаковых графов, что делает процесс маршрутизации более устойчивым к изменениям

конфигурации. «Широковещательная» рассылка (то есть передача пакета

всем непосредственным соседям маршрутизатора) используется здесь только при

изменениях состояния связей, что происходит в надежных сетях не так часто. Вершинами

графа являются как маршрутизаторы, так и объединяемые ими сети. Распространяемая

по сети информация состоит из описания связей различных типов: маршрутизатор—маршрутизатор,

маршрутизатор—сеть.

Чтобы понять,

в каком состоянии находятся линии связи, подключенные к его портам, маршрутизатор

периодически обменивается короткими пакетами HELLO со своими ближайшими соседями.

Этот служебный трафик также засоряет сеть, но не в такой степени как, например,

RIP-пакеты, так как пакеты HELLO имеют намного меньший объем.

Протоколами,

основанными на алгоритме состояния связей, являются протоколы IS-IS (Intermediate

System to Intermediate System) стека OSI, OSPF (Open Shortest Path First) стека

TCP/IP и недавно реализованный протокол NLSP стека Novell.

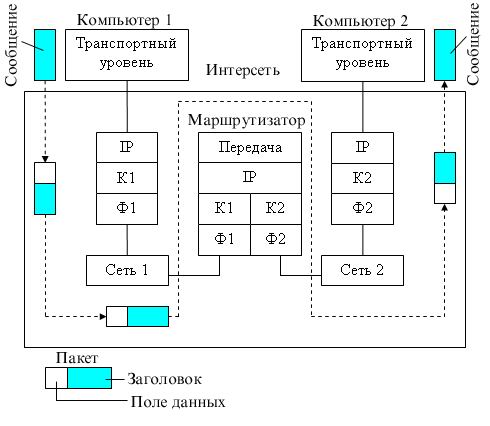

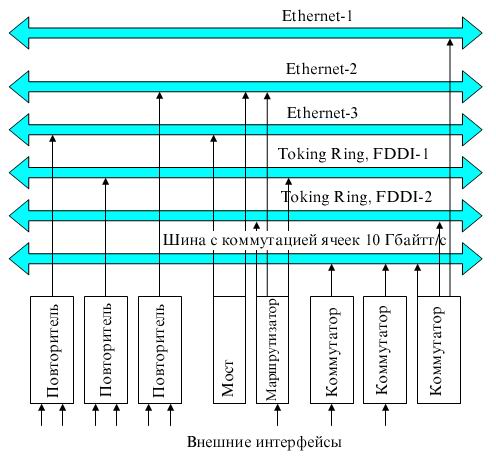

Основная

функция маршрутизатора — чтение заголовков пакетов сетевых протоколов, принимаемых

и буферизуемых по каждому порту (например, IPX, IP, AppleTalk или DECnet), и

принятие решения о дальнейшем маршруте следования пакета по его сетевому адресу,

включающему, как правило, номер сети и номер узла.

Функции маршрутизатора

могут быть разбиты на 3 группы в соответствии с уровнями модели OSI (рис. 5.3).

Рис.

5.3. Функциональная модель маршрутизатора

На нижнем

уровне маршрутизатор, как и любое устройство, подключенное к сети, обеспечивает

физический интерфейс со средой передачи, включая согласование уровней электрических

сигналов, линейное и логическое кодирование, оснащение определенным типом разъема.

В разных моделях маршрутизаторов часто предусматриваются различные наборы физических

интерфейсов, представляющих собой комбинацию портов для подсоединения локальных

и глобальных сетей. С каждым интерфейсом для подключения локальной сети неразрывно

связан определенный протокол канального уровня — например, Ethernet, Token Ring,

FDDI. Интерфейсы для присоединения к глобальным сетям чаще всего определяют

только некоторый стандарт физического уровня, над которым в маршрутизаторе могут

работать различные протоколы канального уровня. Например, глобальный порт может

поддерживать интерфейс V.35, над которым могут работать протоколы канального

уровня: LAP-B (используемый в сетях Х.25), LAP-F (используемый в сетях frame

relay), LAP-D (используемый в сетях ISDN). Разница между интерфейсами локальных

и глобальных сетей объясняется тем, что технологии локальных сетей работают

по собственным стандартам физического уровня, которые не могут, как правило,

использоваться в других технологиях, поэтому интерфейс для локальной сети представляет

собой сочетание физического и канального уровней и носит

название по имени соответствующей технологии — например, интерфейс Ethernet.

Интерфейсы

маршрутизатора выполняют полный набор функций физического и канального уровней

по передаче кадра, включая получение доступа к среде (если это необходимо),

формирование битовых сигналов, прием кадра, подсчет его контрольной суммы и

передачу поля данных кадра верхнему уровню, в случае если контрольная сумма

имеет корректное значение.

![]() Как

и любой конечный узел, каждый порт маршрутизатора имеет собственный аппаратный

адрес (в локальных сетях МАС-адрес), по которому ему и направляются кадры, требующие

маршрутизации, другими узлами сети.

Как

и любой конечный узел, каждый порт маршрутизатора имеет собственный аппаратный

адрес (в локальных сетях МАС-адрес), по которому ему и направляются кадры, требующие

маршрутизации, другими узлами сети.

Перечень

физических интерфейсов, которые поддерживает та или иная модель маршрутизатора,

является его важнейшей потребительской характеристикой. Маршрутизатор должен

поддерживать все протоколы канального и физического уровней, используемые в

каждой из сетей, к которым он будет непосредственно присоединен. На рис. 5.3

показана функциональная модель маршрутизатора с четырьмя портами, реализующими

следующие физические интерфейсы: 10Base-T и 10Base-2 для двух портов Ethernet,

UTP для Token Ring и V.35, над которым могут работать протоколы LAP-B, LAP-D

или LAP-F, обеспечивая подключение к сетям Х.25, ISDN или frame relay.

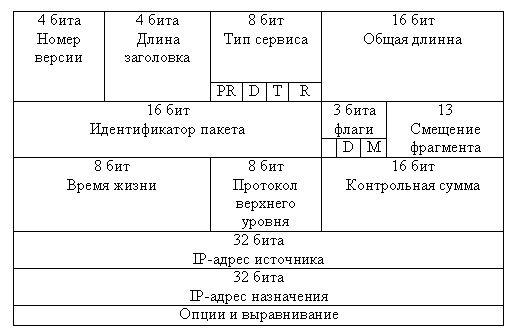

Кадры, которые

поступают на порты маршрутизатора, после обработки соответствующими протоколами

физического и канального уровней, освобождаются от заголовков канального уровня.

Извлеченные из поля данных кадра пакеты передаются модулю сетевого протокола.

Сетевой протокол

в свою очередь извлекает из пакета заголовок сетевого уровня и анализирует содержимое

его полей. Прежде всего проверяется контрольная сумма, и если пакет пришел поврежденным,

то он отбрасывается. Выполняется проверка, не превысило ли время, которое провел

пакет в сети (время жизни пакета), допустимой величины. Если превысило — то

пакет также отбрасывается. На этом этапе вносятся корректировки в содержимое

некоторых полей, например, наращивается время жизни пакета, пересчитывается

контрольная сумма.

На сетевом

уровне выполняется одна из важнейших функций маршрутизатора — фильтрация трафика.

Маршрутизатор, обладая более высоким интеллектом, нежели мосты и коммутаторы,

позволяет задавать и может отрабатывать значительно более сложные правила фильтрации.

Пакет сетевого уровня, находящийся в поле данных кадра, для мостов/коммутаторов

представляется неструктурированной двоичной последовательностью. Маршрутизаторы

же, программное обеспечение которых содержит модуль сетевого протокола, способны

производить разбор и анализ отдельных полей пакета. Они оснащаются развитыми

средствами пользовательского интерфейса, которые позволяют администратору без

особых усилий задавать сложные правила фильтрации. Они, например, могут запретить

прохождение в'корпора-тивную сеть всех пакетов, кроме пакетов, поступающих из

подсетей этого же предприятия. Фильтрация в данном случае производится по сетевым

адресам, и все пакеты, адреса которых не входят в разрешенный диапазон, отбрасываются.

Маршрутизаторы, как

правило, также могут анализировать структуру сообщений транспортного уровня,

поэтому фильтры могут не пропускать в сеть сообщения определенных прикладных

служб, например службы telnet, анализируя поле типа протокола в транспортном

сообщении.

В случае

если интенсивность поступления пакетов выше интенсивности, с которой они обрабатываются,

пакеты могут образовать очередь. Программное обеспечение маршрутизатора может

реализовать различные дисциплины обслуживания очередей пакетов: в порядке поступления

по принципу «первый пришел — первым обслужен» (First Input First

Output, FIFO), случайное раннее обнаружение, когда обслуживание идет по правилу

FIFO, но при достижении длиной очереди некоторого порогового значения вновь

поступающие пакеты отбрасываются (Random Early Detection, RED), а также различные

варианты приоритетного обслуживания.

К сетевому

уровню относится основная функция маршрутизатора — определение маршрута пакета.

По номеру сети, извлеченному из заголовка пакета, модуль сетевого протокола

находит в таблице маршрутизации строку, содержащую сетевой адрес следующего

маршрутизатора, и номер порта, на который нужно передать данный пакет, чтобы

он двигался в правильном направлении. Если в таблице отсутствует запись о сети

назначения пакета и к тому же нет записи о маршрутизаторе по умолчанию, то данный

пакет отбрасывается.

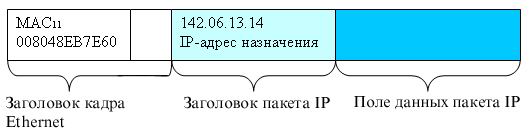

Перед тем

как передать сетевой адрес следующего маршрутизатора на канальный уровень, необходимо

преобразовать его в локальный адрес той технологии, которая используется в сети,

содержащей следующий маршрутизатор. Для этого сетевой протокол обращается к

протоколу разрешения адресов. Протоколы этого типа устанавливают соответствие

между сетевыми и локальными адресами либо на основании заранее составленных

таблиц, либо путем рассылки широковещательных запросов. Таблица соответствия

локальных адресов сетевым адресам строится отдельно для каждого сетевого интерфейса.

Протоколы разрешения адресов занимают промежуточное положение между сетевым

и канальным уровнями.

С сетевого

уровня пакет, локальный адрес следующего маршрутизатора и номер порта маршрутизатора

передаются вниз, канальному уровню. На основании указанного номера порта осуществляется

коммутация с одним из интерфейсов маршрутизатора, средствами которого выполняется

упаковка пакета в кадр соответствующего формата. В поле адреса назначения заголовка

кадра помещается локальный адрес следующего маршрутизатора. Готовый кадр отправляется

в сеть.

Уровень протоколов маршрутизации

Сетевые протоколы

активно используют в своей работе таблицу маршрутизации, но ни ее построением,

ни поддержанием ее содержимого не занимаются. Эти функции выполняют протоколы

маршрутизации. На основании этих протоколов маршрутизаторы обмениваются информацией

о топологии сети, а затем анализируют полученные сведения, определяя наилучшие

по тем или иным критериям маршруты. Результаты анализа и составляют содержимое

таблиц маршрутизации.

Помимо перечисленных

выше функций, на маршрутизаторы могут быть возложены и другие обязанности, например

операции, связанные с фрагментацией. Более детально работа маршрутизаторов будет

описана при рассмотрении конкретных протоколов сетевого уровня.

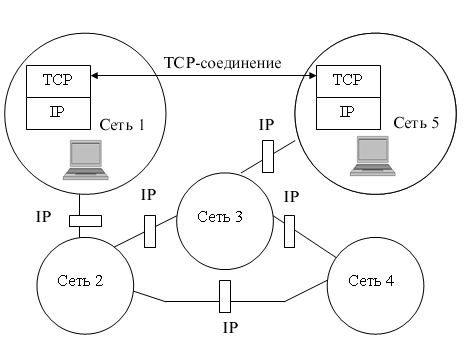

5.1.6. Реализация межсетевого взаимодействия средствами TCP/IP

В настоящее

время стек TCP/IP является самым популярным средством организации составных

сетей. На рис. 5.4 показана доля, которую составляет тот или иной стек протоколов

в общемировой инсталляционной сетевой базе. До 1996 года бесспорным лидером

был стек IPX/SPX компании Novell, но затем картина резко изменилась — стек TCP/IP

по темпам роста числа установок намного стал опережать другие стеки, а с 1998

года вышел в лидеры и в абсолютном выражении. Именно поэтому дальнейшее изучение

функций сетевого уровня будет проводиться на примере стека TCP/IP.

Рис.

5.4. Стек TCP/IP становится основным средством построения составных сетей

Многоуровневая структура стека TCP/IP

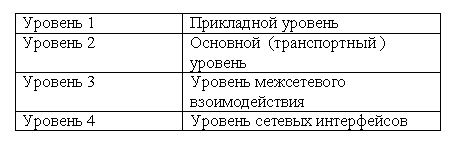

В стеке TCP/IP

определены 4 уровня (рис. 5.5). Каждый из этих уровней несет на себе некоторую

нагрузку по решению основной задачи — организации надежной и производительной

работы составной сети, части которой построены на основе разных сетевых технологий.

Рис.

5.5. Многоуровневая архитектура стека TCP/IP

Уровень межсетевого взаимодействия

Стержнем

всей архитектуры является уровень межсетевого взаимодействгм, который

реализует концепцию передачи пакетов в режиме без установления соединений, то

есть дейтаграммным способом. Именно этот уровень обеспечивает возможность перемещения

пакетов по сети, используя тот маршрут, который в данный момент является наиболее

рациональным. Этот уровень также называют уровнем internet, указывая тем самым

на основную его функцию — передачу данных через составную сеть.

Основным

протоколом сетевого уровня (в терминах модели OSI) в стеке является протокол

IP (Internet Protocol). Этот протокол изначально проектировался как протокол

передачи пакетов в составных сетях, состоящих из большого количества локальных

сетей, объединенных как локальными, так и глобальными связями. Поэтому протокол

IP хорошо работает в сетях со сложной топологией, рационально используя наличие

в них подсистем и экономно расходуя пропускную способность низкоскоростных линий

связи. Так как протокол IP является дейтаграммным протоколом, он не гарантирует

доставку пакетов до узла назначения, но старается это сделать.

К уровню

межсетевого взаимодействия относятся и все протоколы, связанные с составлением

и модификацией таблиц маршрутизации, такие как протоколы сбора маршрутной информации

RIP (Routing Internet Protocol) и OSPF (Open Shortest Path First), а также протокол

межсетевых управляющих сообщений ICMP (Internet Control Message Protocol). Последний

протокол предназначен для обмена информацией об ошибках между маршрутизаторами

сети и узлом-источником пакета. С помощью специальных пакетов ICMP сообщает

о невозможности доставки пакета, о превышении времени жизни или продолжительности

сборки пакета из фрагментов, об аномальных величинах параметров, об изменении

маршрута пересылки и типа обслуживания, о состоянии системы и т. п.

Поскольку

на сетевом уровне не устанавливаются соединения, то нет никаких гарантий, что

все пакеты будут доставлены в место назначения целыми и невредимыми или придут

в том же порядке, в котором они были отправлены. Эту задачу — обеспечение надежной

информационной связи между двумя конечными узлами — решает основной уровень

стека TCP/IP, называемый также транспортным.

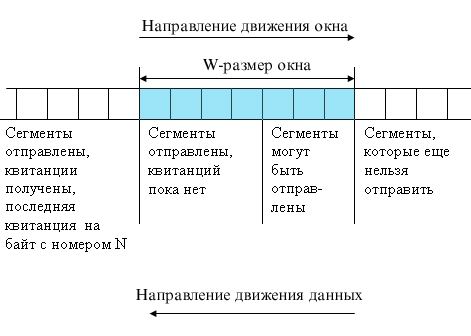

На этом уровне

функционируют протокол управления передачей TCP (Transmission Control Protocol)

и протокол дейтаграмм пользователя UDP (User Datagram Protocol). Протокол TCP

обеспечивает надежную передачу сообщений между удаленными прикладными процессами

за счет образования логических соединений. Этот протокол позволяет равноранговым

объектам на компьютере-отправителе и компьютере-получателе поддерживать обмен

данными в дуплексном режиме. TCP позволяет без ошибок доставить сформированный

на одном из компьютеров поток байт в любой другой компьютер, входящий в составную

сеть. TCP делит поток байт на части — сегменты и передает их ниже лежащему

уровню межсетевого взаимодействия. После того как эти сегменты будут доставлены

средствами уровня межсетевого взаимодействия в пункт назначения, протокол TCP

снова соберет их в непрерывный поток байт.

Протокол

UDP обеспечивает передачу прикладных пакетов дейтаграммным способом, как и главный

протокол уровня межсетевого взаимодействия IP, и выполняет только функции связующего

звена (мультиплексора) между сетевым протоколом и многочисленными службами прикладного

уровня или пользовательскими процессами.

Прикладной

уровень объединяет все службы, предоставляемые системой пользовательским

приложениям. За долгие годы использования в сетях различных стран и организаций

стек TCP/IP накопил большое количество протоколов и служб прикладного

уровня. Прикладной уровень реализуется программными системами, построенными

в архитектуре клиент-сервер, базирующимися на протоколах нижних уровней. В отличие

от протоколов остальных трех уровней, протоколы прикладного уровня занимаются

деталями конкретного приложения и «не интересуются» способами передачи

данных по сети. Этот уровень постоянно расширяется за счет присоединения к старым,

прошедшим многолетнюю эксплуатацию сетевым службам типа Telnet, FTP, TFTP, DNS,

SNMP сравнительно новых служб таких, например, как протокол передачи гипертекстовой

информации HTTP.

Идеологическим

отличием архитектуры стека TCP/IP от многоуровневой организации других стеков

является интерпретация функций самого нижнего уровня — уровня сетевых интерфейсов.

Протоколы этого уровня должны обеспечивать интеграцию в составную сеть других

сетей, причем задача ставится так: сеть TCP/IP должна иметь средства включения

в себя любой другой сети, какую бы внутреннюю технологию передачи данных эта

сеть не использовала. Отсюда следует, что этот уровень нельзя определить раз

и навсегда. Для каждой технологии, включаемой в составную сеть подсети, должны

быть разработаны собственные интерфейсные средства. К таким интерфейсным средствам

относятся протоколы инкапсуляции IP-пакетов уровня межсетевого взаимодействия

в кадры локальных технологий. Например, документ RFC 1042 определяет способы

инкапсуляции IP-пакетов в кадры технологий IEEE 802. Для этих целей должен использоваться

заголовок LLC/ SNAP, причем в поле Туре заголовка SNAP должен быть указан код

0x0800. Только для протокола Ethernet в RFC 1042 сделано исключение — помимо

заголовка LLC/ SNAP разрешается использовать кадр Ethernet DIX, не имеющий заголовка

LLC, зато имеющий поле Туре. В сетях Ethernet предпочтительным является инкапсуляция

IP-пакета в кадр Ethernet DIX.

Уровень сетевых

интерфейсов в протоколах TCP/IP не регламентируется, но он поддерживает все

популярные стандарты физического и канального уровней: для локальных сетей это

Ethernet, Token Ring, FDDI, Fast Ethernet, Gigabit Ethernet, 100VG-AnyLAN, для

глобальных сетей — протоколы соединений «точка-точка» SLIP и РРР,

протоколы территориальных сетей с коммутацией пакетов Х.25, frame relay. Разработана

также специальная спецификация, определяющая использование технологии ATM в

качестве транспорта канального уровня. Обычно при появлении новой технологии

локальных или глобальных сетей она быстро включается в стек TCP/IP за счет разработки

соответствующего RFC, определяющего метод инкапсуляции IP-пакетов в ее кадры

(спецификация RFC 1577, определяющая работу IP через сети ATM, появилась в 1994

году вскоре после принятия основных стандартов этой технологии).

Соответствие уровней стека TCP/IP семиуровневой модели ISO/OSI

Так как стек

TCP/IP был разработан до появления модели взаимодействия открытых систем ISO/OSI,

то, хотя он также имеет многоуровневую структуру, соответствие уровней стека

TCP/IP уровням модели OSI достаточно условно (рис. 5.6). Рассматривая многоуровневую

архитектуру TCP/IP, можно выделить в ней, подобно архитектуре OSI, уровни, функции

которых зависят от конкретной технической

реализации сети, и уровни, функции которых ориентированны на работу с приложениями

(рис. 5.7).

Рис.

5.6. Соответствие уровней стека TCP/IP семиуровневой модели OSI

Рис.

5.7. Сетезовисимые и сетенезависимые уровни стека TCP/IP

Протоколы

прикладного уровня стека TCP/IP работают на компьютерах, выполняющих приложения

пользователей. Даже полная смена сетевого оборудования в общем случае не должна

влиять на работу приложений, если они получают доступ к сетевым возможностям

через протоколы прикладного уровня.

Протоколы

транспортного уровня уже более зависят от сети, так как они реализуют интерфейс

к уровням, непосредственно организующим передачу данных по сети. Однако, подобно

протоколам прикладного уровня, программные модули, реализующие протоколы транспортного

уровня, устанавливаются только на конечных узлах. Протоколы двух нижних уровней

являются сетезависимыми, а следовательно, программные модули протоколов межсетевого

уровня и уровня сетевых интерфейсов устанавливаются как на конечных узлах составной

сети, так и на маршрутизаторах.

Каждый коммуникационный

протокол оперирует с некоторой единицей передаваемых данных. Названия этих единиц

иногда закрепляются стандартом, а чаще просто определяются традицией. В стеке

TCP/IP за многие годы его существования образовалась устоявшаяся терминология

в этой области (рис. 5.8).

Рис.

5.8. Название единиц данных, используемые в TCP/IP

Потоком

называют данные, поступающие от приложений на вход протоколов транспортного

уровня TCP и UDP.

Протокол

TCP нарезает из потока данных сегменты.

Единицу данных

протокола UDP часто называют дейтаграммой (или датаграм-мой). Дейтаграмма

— это общее название для единиц данных, которыми оперируют протоколы без установления

соединений. К таким протоколам относится и протокол межсетевого взаимодействия

IP.

Дейтаграмму

протокола IP называют также пакетом.

В стеке TCP/IP

принято называть кадрами (фреймами) единицы данных протоколов, на основе

которых IP-пакеты переносятся через подсети составной сети. При этом не имеет

значения, какое название используется для этой единицы данных в локальной технологии.

5.2.1. Типы адресов стека TCP/IP

В стеке TCP/IP

используются три типа адресов: локальные (называемые также аппаратными), IP-адреса

и символьные доменные имена.

В терминологии

TCP/IP под локальным адресом понимается такой тип адреса, который используется

средствами базовой технологии для доставки данных в пределах подсети, являющейся

элементом составной интерсети. В разных подсетях допустимы разные сетевые технологии,

разные стеки протоколов, поэтому при создании стека TCP/IP предполагалось наличие

разных типов локальных адресов. Если подсетью интерсети является локальная сеть,

то локальный адрес — это МАС-адрес. МАС-адрес назначается сетевым адаптерам

и сетевым интерфейсам маршрутизаторов. МАС-адреса назначаются производителями

оборудования и являются уникальными, так как управляются централизованно. Для

всех существующих технологий локальных сетей МАС-адрес имеет формат 6 байт,

например 11-A0-17-3D-BC-01. Однако протокол IP может работать и над протоколами

более высокого уровня, например над протоколом IPX или Х.25. В этом случае локальными

адресами для протокола IP соответственно будут адреса IPX и Х.25. Следует учесть,

что компьютер в локальной сети может иметь несколько локальных адресов даже

при одном сетевом адаптере. Некоторые сетевые устройства не имеют локальных

адресов. Например, к таким устройствам относятся глобальные порты маршрутизаторов,

предназначенные для соединений типа «точка-точка».

IP-адреса

представляют собой основной тип адресов, на основании которых сетевой уровень

передает пакеты между сетями. Эти адреса состоят из 4 байт, например 109.26.17.100.

IP-адрес назначается администратором во время конфигурирования компьютеров и

маршрутизаторов. IP-адрес состоит из двух частей: номера сети и номера узла.

Номер сети может быть выбран администратором произвольно, либо назначен по рекомендации

специального подразделения Internet (Internet Network Information Center, InterNIC),

если сеть должна работать как составная часть Internet. Обычно поставщики услуг

Internet получают диапазоны адресов у подразделений InterNIC, а затем распределяют

их между своими абонентами. Номер узла в протоколе IP назначается независимо

от локального адреса узла. Маршрутизатор по определению входит сразу в несколько

сетей. Поэтому каждый порт маршрутизатора имеет собственный IP-адрес. Конечный

узел также может входить в несколько IP-сетей. В этом случае компьютер должен

иметь несколько IP-адресов, по числу сетевых связей. Таким образом, IP-адрес

характеризует не отдельный компьютер или маршрутизатор, а одно сетевое соединение.

Символьные

доменные имена. Символьные имена в IP-сетях называются доменными и строятся

по иерархическому признаку. Составляющие полного символьного имени в IP-сетях

разделяются точкой и перечисляются в следующем порядке: сначала простое имя

конечного узла, затем имя группы узлов (например, имя организации), затем имя

более крупной группы (поддомена) и так до имени домена самого высокого уровня

(например, домена объединяющего организации по географическому принципу: RU

— Россия, UK — Великобритания, SU — США). Примеров доменного имени может служить

имя base2.sales.zil.ru. Между доменным именем и IP-адресом узла нет никакого

алгоритмического соответствия, поэтому необходимо использовать какие-то дополнительные

таблицы или службы, чтобы узел сети однозначно определялся как по доменному

имени, так и по IP-адресу. В сетях TCP/IP используется специальная распределенная

служба Domain Name System (DNS), которая устанавливает это соответствие на основании

создаваемых администраторами сети таблиц соответствия. Поэтому доменные имена

называют также DNS-именами.

IP-адрес

имеет длину 4 байта и обычно записывается в виде четырех чисел, представляющих

значения каждого байта в десятичной форме и разделенных точками, например, 128.10.2.30

— традиционная десятичная форма представления адреса, а 10000000 00001010 00000010

00011110 - двоичная форма представления этого же адреса.

Адрес состоит

из двух логических частей — номера сети и номера узла в сети. Какая часть адреса

относится к номеру сети, а какая — к номеру узла, определяется значениями первых

бит адреса. Значения этих бит являются также признаками того, к какому классу

относится тот или иной IP-адрес.

На рис. 5.9

показана структура IP-адреса разных классов.

Рис.

5.9. Структура IP-адреса

Если адрес

начинается с 0, то сеть относят к классу А и номер сети занимает один

байт, остальные 3 байта интерпретируются как номер узла в сети. Сети класса

А имеют номера в

диапазоне от 1 до 126. (Номер 0 не используется, а номер 127 зарезервирован

для специальных целей, о чем будет сказано ниже.) Сетей класса А немного, зато

количество узлов в них может достигать 224, то есть 16 777 216 узлов.

Если первые

два бита адреса равны 10, то сеть относится к классу В. В сетях класса

В под номер сети и под номер узла отводится по 16 бит, то есть по 2 байта. Таким

образом, сеть класса В является сетью средних размеров с максимальным числом

узлов 216, что составляет 65 536 узлов.

Если адрес

начинается с последовательности ПО, то это сеть класса С. В этом случае

под номер сети отводится 24 бита, а под номер узла — 8 бит. Сети этого класса

наиболее распространены, число узлов в них ограничено 28, то есть

256 узлами.

Если адрес

начинается с последовательности 1110, то он является адресом класса D и

обозначает особый, групповой адрес — multicast. Если в пакете в качестве адреса

назначения указан адрес класса D, то такой пакет должны получить все узлы, которым

присвоен данный адрес.

Если адрес

начинается с последовательности 11110, то это значит, что данный адрес относится

к классу Е. Адреса этого класса зарезервированы для будущих применений.

В табл. 5.4

приведены диапазоны номеров сетей и максимальное число узлов, соответствующих

каждому классу сетей.

Таблица

5.4. Характеристики адресов разного класса

|

Класс |

Первые биты |

Наименьший

номер сети |

Наибольший

номер сети |

Максимальное

число узлов в сети |

|

А |

0 |

1.0.0.0 |

126.0.0.0 |

224 |

|

В |

10 |

128.0.0.0 |

191.255.0.0 |

21б |

|

С |

110 |

192.0.1.0 |

223.255.255.0 |

28 |

|

D |

1110 |

224.0.0.0 |

239.255.255.255 |

Multicast |

|

Е |

11110 |

240.0.0.0 |

247.255.255.255 |

Зарезервирован |

Большие сети

получают адреса класса А, средние — класса В, а маленькие — класса С.

В протоколе

IP существует несколько соглашений об особой интерпретации IP-адресов.

При адресации

необходимо учитывать те ограничения, которые вносятся особым назначением некоторых

IP-адресов. Так, ни номер сети, ни номер узла не может состоять только из одних

двоичных единиц или только из одних двоичных нулей. Отсюда следует, что максимальное

количество узлов, приведенное в таблице для сетей каждого класса, на практике

должно быть уменьшено на 2. Например, в сетях класса С под номер узла отводится

8 бит, которые позволяют задавать 256 номеров: от 0 до 255. Однако на практике

максимальное число узлов в сети класса С не может превышать 254, так как адреса

0 и 255 имеют специальное назначение. Из этих же соображений следует, что конечный

узел не может иметь адрес типа 98.255.255.255, поскольку номер узла в этом адресе

класса А состоит из одних двоичных единиц.

Особый смысл

имеет IP-адрес, первый октет которого равен 127. Он используется для тестирования

программ и взаимодействия процессов в пределах одной машины. Когда программа

посылает данные по IP-адресу 127.0.0.1, то образуется как бы «петля».

Данные не передаются по сети, а возвращаются модулям верхнего уровня как только

что принятые. Поэтому в IP-сети запрещается присваивать машинам IP-адреса, начинающиеся

со 127. Этот адрес имеет название loopback. Можно отнести адрес 127.0.0.0

ко внутренней сети модуля маршрутизации узла, а адрес 127.0.0.1 — к адресу этого

модуля на внутренней сети. На самом деле любой адрес сети 127.0.0.0 служит для

обозначения своего модуля маршрутизации, а не только 127.0.0.1, например 127.0.0.3.

В протоколе

IP нет понятия широковещательности в том смысле, в котором оно используется

в протоколах канального уровня локальных сетей, когда данные должны быть доставлены

абсолютно всем узлам. Как ограниченный широковещательный IP-адрес, так и широковещательный

IP-адрес имеют пределы распространения в интерсети — они ограничены либо сетью,

к которой принадлежит узел-источник пакета, либо сетью, номер которой указан

в адресе назначения. Поэтому деление сети с помощью маршрутизаторов на части

локализует широковещательный шторм пределами одной из составляющих общую сеть

частей просто потому, что нет способа адресовать пакет одновременно всем узлам

всех сетей составной сети.

Уже упоминавшаяся

форма группового IP-адреса — multicast — означает, что данный пакет должен

быть доставлен сразу нескольким узлам, которые образуют группу с номером, указанным

в поле адреса. Узлы сами идентифицируют себя, то есть определяют, к какой из

групп они относятся. Один и тот же узел может входить в несколько групп. Члены

какой-либо группы multicast не обязательно должны принадлежать одной сети. В

общем случае они могут распределяться по совершенно различным сетям, находящимся

друг от друга на произвольном количестве хопов. Групповой адрес не делится на

поля номера сети и узла и обрабатывается маршрутизатором особым образом.

Основное

назначение multicast-адресов — распространение информации по схеме «один-ко-многим».

Хост, который хочет передавать одну и ту же информацию многим абонентам, с помощью

специального протокола IGMP (Internet Group Management Protocol)

сообщает о создании в сети новой мультивещательной группы с определенным адресом.

Машрутизаторы, поддерживающие мультивещательность, распространяют информацию

о создании новой группы в сетях, подключенных к портам этого маршрутизатора.

Хосты, которые хотят присоединиться к вновь создаваемой мультивещательной группе,

сообщают об этом своим локальным маршрутизаторам и те передают эту информацию

хосту, инициатору создания новой группы.

Чтобы маршрутизаторы

могли автоматически распространять пакеты с адресом multicast по составной сети,

необходимо использовать в конечных маршрутизаторах модифицированные протоколы

обмена маршрутной информацией, такие как, на-пример, MOSPF (Multicast OSPF,

аналог OSPF).

Групповая

адресация предназначена для экономичного распространения в Internet или большой

корпоративной сети аудио- или видеопрограмм, предназначенных сразу большой аудитории

слушателей или зрителей. Если такие средства найдут широ-. кое применение (сейчас

они представляют в основном небольшие экспериментальные островки в общем Internet),

то Internet сможет создать серьезную конкуренцию радио и телевидению.

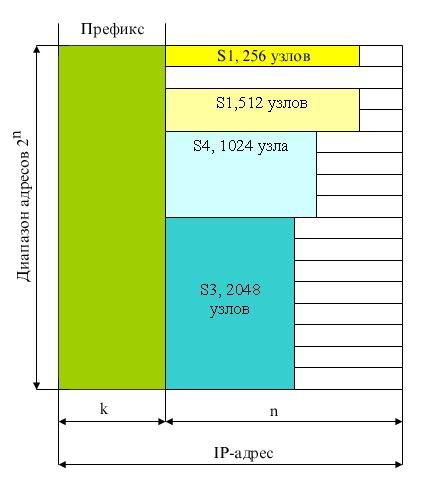

5.2.4. Использование масок в IP-адресации

Традиционная

схема деления IP-адреса на номер сети и номер узла основана на понятии класса,

который определяется значениями нескольких первых бит адреса. Именно потому,

что первый байт адреса 185.23.44.206 попадает в диапазон 128-191, мы можем сказать,

что этот адрес относится к классу В, а значит, номером сети являются первые

два байта, дополненные двумя нулевыми байтами — 185.23.0.0, а номером узла —

0.0.44.206.

А что если

использовать какой-либо другой признак, с помощью которого можно было бы более

гибко устанавливать границу между номером сети и номером узла? В качестве такого

признака сейчас получили широкое распространение маски. Маска — это число,

которое используется в паре с IP-адресом; двоичная запись маски содержит единицы

в тех разрядах, которые должны в IP-адресе интерпретироваться как номер сети.

Поскольку номер сети является цельной частью адреса, единицы в маске также должны

представлять непрерывную последовательность. Для стандартных классов сетей маски

имеют следующие значения:

![]() Для

записи масок используются и другие форматы, например, удобно интерпретировать

значение маски, записанной в шеанадцатеричном коде: FF.FF.00.00 - маска для

адресов класса В. Часто встречается и такое обозначение 185.23.44,206/16 - эта

запись говорит о том, что маска для этого адреса содержит 16 единиц или что

в указанном IP-адресе под номер сети отведено 16 двоичных разрядов.

Для

записи масок используются и другие форматы, например, удобно интерпретировать

значение маски, записанной в шеанадцатеричном коде: FF.FF.00.00 - маска для

адресов класса В. Часто встречается и такое обозначение 185.23.44,206/16 - эта

запись говорит о том, что маска для этого адреса содержит 16 единиц или что

в указанном IP-адресе под номер сети отведено 16 двоичных разрядов.

Снабжая каждый

IP-адрес маской, можно отказаться от понятий классов адресов и сделать более

гибкой систему адресации. Например, если рассмотренный выше адрес 185.23.44.206

ассоциировать с маской 255.255.255.0, то номером сети будет 185.23.44.0, а не

185.23.0.0, как это определено системой классов.

В масках

количество единиц в последовательности, определяющей границу номера сети, не

обязательно должно быть кратным 8, чтобы повторять деление адреса на байты.

Пусть, например, для IP-адреса 129.64.134.5 указана маска 255.255.128.0, то

есть в двоичном виде:

IP-адрес

129.64.134.5 - 10000001. 01000000.10000110. 00000101

Маска 255.255.128.0-

11111111.11111111.10000000.00000000

Если игнорировать

маску, то в соответствии с системой классов адрес 129.64.134.5 относится к классу

В, а значит, номером сети являются первые 2 байта — 129.64.0.0, а номером узла

— 0.0.134.5.

Если же использовать

для определения границы номера сети маску, то 17 последовательных единиц в маске,

«наложенные» на IP-адрес, определяют в качестве номера сети в двоичном

выражении число:

10000001.

01000000. 10000000. 00000000 или в десятичной форме записи — номер сети 129.64.128.0,

а номер узла 0.0.6.5.

Механизм

масок широко распространен в IP-маршрутизации, причем маски могут использоваться

для самых разных целей. С их помощью администратор может структурировать свою

сеть, не требуя от поставщика услуг дополнительных номеров сетей. На основе

этого же механизма поставщики услуг могут объединять адресные пространства нескольких

сетей путем введения так называемых «префиксов» с целью уменьшения

объема таблиц маршрутизации и повышения за счет этого производительности маршрутизаторов.

5.2.5. Порядок распределения IP-адресов

Номера сетей

назначаются либо централизованно, если сеть является частью Internet, либо произвольно,

если сеть работает автономно. Номера узлов и в том и в другом случае администратор

волен назначать по своему усмотрению, не выходя, разумеется, из разрешенного

для этого класса сети диапазона.

Координирующую

роль в централизованном распределении IP-адресов до некоторого времени играла

организация InterNIC, однако с ростом сети задача распределения адресов стала

слишком сложной, и InterNIC делегировала часть своих функций другим организациям

и крупным поставщикам услуг Internet.

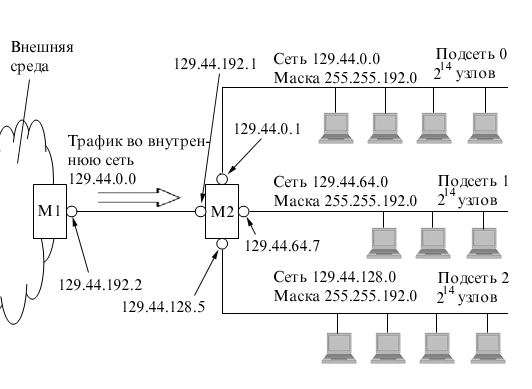

Рис.

5.10. Нерациональное использование пространства IP-адресов

Уже сравнительно

давно наблюдается дефицит IP-адресов. Очень трудно получить адрес класса В и

практически невозможно стать обладателем адреса класса А. При этом надо отметить,

что дефицит обусловлен не только ростом сетей, но и тем, что имеющееся множество

IP-адресов используется нерационально. Очень часто владельцы сети класса С расходуют

лишь небольшую часть из имеющихся у них 254 адресов. Рассмотрим пример, когда

две сети необходимо соединить глобальной связью.

В таких случаях в качестве канала связи используют два маршрутизатора, соединенных

по схеме «точка-точка» (рис. 5.10). Для вырожденной сети, образованной

каналом, связывающим порты двух смежных маршрутизаторов, приходится выделять

отдельный номер сети, хотя в этой сети имеются всего 2 узла.

Если же некоторая

IP-сеть создана для работы в «автономном режиме», без связи с Internet,

тогда администратор этой сети волен назначить ей произвольно выбранный номер.

Но и в этой ситуации для того, чтобы избежать каких-либо коллизий, в стандартах

Internet определено несколько диапазонов адресов, рекомендуемых для локального

использования. Эти адреса не обрабатываются маршрутизаторами Internet ни при

каких условиях. Адреса, зарезервированные для локальных целей, выбраны из разных

классов: в классе А — это сеть 10.0.0.0, в классе В — это диапазон из 16 номеров

сетей 172.16.0.0-172.31.0.0, в классе С — это диапазон из 255 сетей -192.168.0.0-192.168.255.0.

Для смягчения

проблемы дефицита адресов разработчики стека TCP/IP предлагают разные подходы.

Принципиальным решением является переход на новую версию IPv6, в которой резко

расширяется адресное пространство за счет использования 16-байтных адресов.

Однако и текущая версия IPv4 поддерживает некоторые технологии, направленные

на более экономное расходование IP-адресов. Одной из таких технологий является

технология масок и ее развитие — технология бесклассовой междоменной

маршрутизации (Classless Inter-Domain Routing, CIDR). Технология CIDR отказывается

от традиционной концепции разделения адресов протокола IP на классы, что позволяет

получать в пользование столько адресов, сколько реально необходимо. Благодаря

CIDR поставщик услуг получает возможность «нарезать» блоки из выделенного

ему адресного пространства в точном соответствии с требованиями каждого клиента,

при этом у него остается пространство для маневра на случай его будущего роста.

Другая технология,

которая может быть использована для снятия дефицита адресов, это трансляция

адресов (Network Address Translator, NAT). Узлам внутренней сети адреса

назначаются произвольно (естественно, в соответствии с общими правилами, определенными

в стандарте), так, как будто эта сеть работает автономно. Внутренняя сеть соединяется

с Internet через некоторое промежуточное устройство (маршрутизатор, межсетевой

экран). Это промежуточное устройство получает в свое распоряжение некоторое

количество внешних «нормальных» IP-адресов, согласованных с поставщиком

услуг или другой организацией, распределяющей IP-адреса. Промежуточное устройство

способно преобразовывать внутренние адреса во внешние, используя для этого некие

таблицы соответствия. Для внешних пользователей все многочисленные узлы внутренней

сети выступают под несколькими внешними IP-адресами. При получении внешнего

запроса это устройство анализирует его содержимое и при необходимости пересылает

его во внутреннюю сеть, заменяя IP-адрес на внутренний адрес этого узла. Процедура

трансляции адресов определена в RFC 1631.

5.2.6. Автоматизация процесса назначения IP-адресов

Назначение

IP-адресов узлам сети даже при не очень большом размере сети может представлять

для администратора утомительную процедуру. Протокол Dynamic Host Configuration

Protocol (DHCP) освобождает администратора от этих проблем, автоматизируя

процесс назначения IP-адресов.

DHCP может

поддерживать способ автоматического динамического распределения адресов, а также

более простые способы ручного и автоматического статического назначения адресов.

Протокол DHCP работает в соответствии с моделью клиент-сервер. Во время старта

системы компьютер, являющийся DHCP-клиентом, посылает в сеть широковещательный

запрос на получение IP-адреса. DHCP-cep-вер откликается и посылает сообщение-ответ,

содержащее IP-адрес. Предполагается, что DHCP-клиент и DHCP-сервер находятся

в одной IP-сети.

При динамическом

распределении адресов DHCP-сервер выдает адрес клиенту на ограниченное время,

называемое временем аренды (lease duration), что дает возможность впоследствии

повторно использовать этот IP-адрес для назначения другому компьютеру. Основное

преимущество DHCP — автоматизация рутинной работы администратора по конфигурированию

стека TCP/IP на каждом компьютере. Иногда динамическое разделение адресов позволяет

строить IP-сеть, количество узлов в которой превышает количество имеющихся в

распоряжении администратора IP-адресов.

В ручной

процедуре назначения статических адресов активное участие принимает администратор,

который предоставляет DHCP-серверу информацию о соответствии IP-адресов физическим

адресам или другим идентификаторам клиентов. DHCP-сервер, пользуясь этой информацией,

всегда выдает определенному клиенту назначенный администратором адрес.

При автоматическом

статическом способе DHCP-сервер присваивает IP-адрес из пула наличных IP-адресов

без вмешательства оператора. Границы пула назначаемых адресов задает администратор

при конфигурировании DHCP-сервера. Адрес дается клиенту из пула в постоянное

пользование, то есть с неограниченным сроком аренды. Между идентификатором клиента

и его IP-адресом по-прежнему, как и при ручном назначении, существует постоянное

соответствие. Оно устанавливается в момент первого назначения DHCP-сервером

IP-адреса клиенту. При всех последующих запросах сервер возвращает тот же самый

IP-адрес.

DHCP обеспечивает

надежный и простой способ конфигурации сети TCP/IP, гарантируя отсутствие дублирования

адресов за счет централизованного управления их распределением. Администратор

управляет процессом назначения адресов с помощью параметра «продолжительность

аренды», которая определяет, как долго компьютер может использовать назначенный

IP-адрес, перед тем как снова запросить его от DHCP-сервера в аренду.

Примером

работы протокола DHCP может служить ситуация, когда компьютер, являющийся DHCP-клиентом,

удаляется из подсети. При этом назначенный ему IP-адрес автоматически освобождается.

Когда компьютер подключается к другой подсети, то ему автоматически назначается

новый адрес. Ни пользователь, ни сетевой администратор не вмешиваются в этот

процесс. Это свойство очень важно для мобильных пользователей.

DHCP-сервер

может назначить клиенту не только IP-адрес клиента, но и другие параметры стека

TCP/IP, необходимые для его эффективной работы, например, маску, IP-адрес маршрутизатора

по умолчанию, IP-адрес сервера DNS, доменное имя компьютера и т. п.

5.2.7. Отображение IP-адресов на локальные адреса

Одной из

главных задач, которая ставилась при создании протокола IP, являлось обеспечение

совместной согласованной работы в сети, состоящей из подсетей, в

общем случае использующих разные сетевые технологии. Непосредственно с решением

этой задачи связан уровень межсетевых интерфейсов стека TCP/IP. На этом уровне

определяются уже рассмотренные выше спецификации упаковки (инкапсуляции) IP-пакетов

в кадры локальных технологий. Кроме этого, уровень межсетевых интерфейсов должен

заниматься также крайне важной задачей отображения IP-адресов в локальные адреса.

Для определения

локального адреса по IP-адресу используется протокол разрешения адреса (Address

Resolution Protocol, ARP). Протокол ARP работает различным образом в зависимости

от того, какой протокол канального уровня работает в данной сети — протокол

локальной сети (Ethernet, Token Ring, FDDI) с возможностью широковещательного

доступа одновременно ко всем узлам сети или же протокол глобальной сети (Х.25,

frame relay), как правило не поддерживающий широковещательный доступ. Существует

также протокол, решающий обратную задачу — нахождение IP-адреса по известному

локальному адресу. Он называется реверсивным ARP (Reverse Address Resolution

Protocol, RARP) и используется при старте бездисковых станций, не знающих в

начальный момент своего IP-адреса, но знающих адрес своего сетевого адаптера.

Необходимость

в обращении к протоколу ARP возникает каждый раз, когда модуль IP передает пакет

на уровень сетевых интерфейсов, например драйверу Ethernet. IP-адрес узла назначения

известен модулю IP. Требуется на его основе найти МАС-адрес узла назначения.

Работа протокола

ARP начинается с просмотра так называемой ARP-таблицы (табл. 5.5). Каждая

строка таблицы устанавливает соответствие между IP-адресом и МАС-адресом. Для

каждой сети, подключенной к сетевому адаптеру компьютера или к порту маршрутизатора,

строится отдельная ARP-таблица.

Таблица

5.5. Пример ARP-таблицы

|

IP-адрес |

МАС-адрес |

Тип записи |

|

194.85.135.75 |

008048ЕВ7Е60 |

Динамический |

| 194.85.135.70 | 08005А21А722 | Динамический |

| 194.85.60.21 | 008048ЕВ7567 | Статический |

Поле «Тип

записи» может содержать одно из двух значений — «динамический»

или «статический». Статические записи создаются вручную с помощью

утилиты агр и не имеют срока устаревания, точнее, они существуют до тех пор,

пока компьютер или маршрутизатор не будут выключены. Динамические же записи

создаются модулем протокола ARP, использующим широковещательные возможности

локальных сетевых технологий. Динамические записи должны периодически обновляться.

Если запись не обновлялась в течение определенного времени (порядка нескольких

минут), то она исключается из таблицы. Таким образом, в ARP-табли-це содержатся

записи не обо всех узлах сети, а только о тех, которые активно участвуют в сетевых

операциях. Поскольку такой способ хранения информации называют кэшированием,

ARP-таблицы иногда называют ARP-кэш.

В глобальных

сетях администратору сети чаще всего приходится вручную формировать ARP-таблицы,

в которых он задает, например, соответствие IP-адреса адресу узла сети Х.25,

который имеет для протокола IP смысл локального адреса. В последнее время наметилась

тенденция автоматизации работы протокола ARP и

в глобальных сетях. Для этой цели среди всех маршрутизаторов, подключенных к

какой-либо глобальной сети, выделяется специальный маршрутизатор, который ведет

ARP-таблицу для всех остальных узлов и маршрутизаторов этой сети. При таком

централизованном подходе для всех узлов и маршрутизаторов вручную нужно задать

только IP-адрес и локальный адрес выделенного маршрутизатора. Затем каждый узел

и маршрутизатор регистрирует свои адреса в выделенном маршрутизаторе, а при

необходимости установления соответствия между IP-адресом и локальным адресом

узел обращается к выделенному маршрутизатору с запросом и автоматически получает

ответ без участия администратора. Работающий таким образом маршрутизатор называют

ARP-сервером.

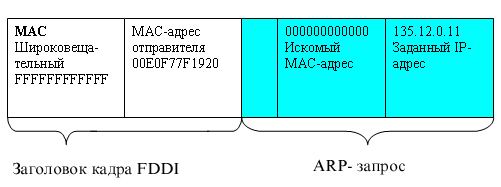

Итак, после

того как модуль IP обратился к модулю ARP с запросом на разрешение адреса, происходит

поиск в ARP-таблице указанного в запросе IP-адреса. Если таковой адрес в ARP-таблице

отсутствует, то исходящий IP-пакет, для которого нужно было определить локальный

адрес, ставится в очередь. Далее протокол ARP формирует свой запрос (ARP-запрос),

вкладывает его в кадр протокола канального уровня и рассылает запрос широковещательно.

Все узлы

локальной сети получают ARP-запрос и сравнивают указанный там IP-адрес с собственным.

В случае их совпадения узел формирует ARP-ответ, в котором указывает свой IP-адрес

и свой локальный адрес, а затем отправляет его уже направленно, так как в ARP-запросе

отправитель указывает свой локальный адрес. ARP-запросы и ответы используют

один и тот же формат пакета. В табл. 5.6 приведены значения полей примера ARP-запроса

для передачи по сети Ethernet.

Таблица

5.6. Пример ARP-запроса

|

Тип сети |

1 (0x1) |

|

Тип протокола |

2048 (0x800) |

|

Длина локального

адреса |

6(0x6) |

|

Длина сетевого

адреса |

4 (0x4) |

|

Опция |

1 (0x1) |

|

Локальный

адрес отправителя |

008048ЕВ7Е60 |

|

Сетевой адрес

отправителя |

194.85.135.75 |

|

Локальный

(искомый) адрес получателя |

000000000000 |

|

Сетевой адрес

получателя |

194.85.135.65 |

В поле «тип

сети» для сетей Ethernet указывается значение 1.

Поле «тип

протокола» позволяет использовать протокол ARP не только для протокола

IP, но и для других сетевых протоколов. Для IP значение этого поля равно 0S0016.

Длина локального

адреса для протокола Ethernet равна 6 байт, а длина IP-адреса — 4 байт. В поле

операции для ARP-запросов указывается значение 1, если это запрос, и 2, если

это ответ.

Из этого

запроса видно, что в сети Ethernet узел с IP-адресом 194.85.135.75 пытается

определить, какой МАС-адрес имеет другой узел той же сети, сетевой адрес которого

194.85.135.65. Поле искомого локального адреса заполнено нулями.

Ответ присылает

узел, опознавший свой IP-адрес. Если в сети нет машины с искомым IP-адресом,

то ARP-ответа не будет. Протокол IP уничтожает IP-пакеты, направляемые

по этому адресу. (Заметим, что протоколы верхнего уровня не могут отличить случай

повреждения сети Ethernet от случая отсутствия машины с искомым IP-адресом.)

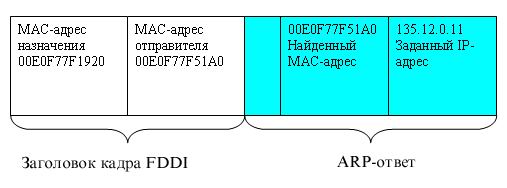

В табл. 5.7 помещены значения полей ARP-ответа, который мог бы поступить на

приведенный выше пример ARP-запроса.

Таблица

5.7. Пример ARP-ответа

|

Тип сети |

1 (0x1) |

|

Тип протокола |

2048 (0x800) |

|

Длина локального

адреса |

6 (0x6) |

|

Длина сетевого

адреса |

4 (0x4) |

|

Опция |

2 (0x2) |

|

Локальный

адрес отправителя |

00E0F77F1920 |

|

Сетевой адрес

отправителя |

194.85.135.65 |

|

Локальный

(искомый) адрес получателя |

008048ЕВ7Е60 |

|

Сетевой адрес

получателя |

194.85.135.75 |

Этот ответ

получает машина, сделавшая ARP-запрос. Модуль ARP анализирует ARP-ответ и добавляет

запись в свою ARP-таблицу (табл. 5.8). В результате обмена этими двумя ARP-сообщениями

модуль IP-узла 194.85.135.75 определил, что IP-адресу 194.85.135.65 соответствует

МАС-адрес OOEOF77F1920. Новая запись в ARP-таблице появляется автоматически,

спустя несколько миллисекунд после того, как она потребовалась.

Таблица

5.8. Обновленная ARP-таблица

|

IP-адрес |

МАС-адрес |

Тип записи |

|

194.85.135.75 |

008048ЕВ7Е60 |

Динамический |

| 194.85.135.70 | 08005А21А722 | Динамический |

| 194.85.60.21 | 008048ЕВ7567 | Статический |

| 194.85.135.65 | 00E0F77F1920 | Динамический |

![]() Некоторые

реализации IP и ARP не ставят IP-пакеты в очередь на время ожидания ARP-ответов.

Вместо этого IP-пакет просто уничтожается, а его восстановление возлагается

на модуль TCP или прикладной процесс, работающий через UDP. Такое восстановление

выполняется с помощью тайм-аутов и повторных передач. Повторная передача сообщения

проходит успешно, так как первая попытка уже вызвала заполнение ARP-таблицы.

Некоторые

реализации IP и ARP не ставят IP-пакеты в очередь на время ожидания ARP-ответов.

Вместо этого IP-пакет просто уничтожается, а его восстановление возлагается

на модуль TCP или прикладной процесс, работающий через UDP. Такое восстановление

выполняется с помощью тайм-аутов и повторных передач. Повторная передача сообщения

проходит успешно, так как первая попытка уже вызвала заполнение ARP-таблицы.

5.2.8. Отображение доменных имен на IP-адреса

Организация доменов и доменных имен

Для идентификации

компьютеров аппаратное и программное обеспечение в сетях TCP/IP полагается на

IP-адреса, поэтому для доступа к сетевому ресурсу в параметрах

программы вполне достаточно указать IP-адрес, чтобы программа правильно поняла,

к какому хосту ей нужно обратиться. Например, команда http://203.23.106.33

откроет начальную страницу на корпоративном Web-сервере. Однако пользователи

обычно предпочитают работать с символьными именами компьютеров, и операционные

системы локальных сетей приучили их к этому удобному способу. Следовательно,

в сетях TCP/IP должны существовать символьные имена хостов и механизм для установления

соответствия между символьными именами и IP-адресами.

В операционных

системах, которые первоначально разрабатывались для работы в локальных сетях,

таких как Novell NetWare, Microsoft Windows или IBM OS/2, пользователи всегда

работали с символьными именами компьютеров. Так как локальные сети состояли

из небольшого числа компьютеров, то использовались так называемые плоские имена,

состоящие из последовательности символов, не разделенных на части. Примерами

таких имен являются: NW1_1, mail2, MOSCOW_SALES_2. Для установления соответствия

между символьными именами и МАС-адресами в этих операционных системах применялся

механизм широковещательных запросов, подобный механизму запросов протокола ARP.

Так, широковещательный способ разрешения имен реализован в протоколе NetBIOS,

на котором были построены многие локальные ОС. Так называемые NetBIOS-имена

стали на долгие годы одним из основных типов плоских имен в локальных сетях.

Для стека

TCP/IP, рассчитанного в общем случае на работу в больших территориально распределенных

сетях, подобный подход оказывается неэффективным по нескольким причинам.

Плоские имена

не дают возможности разработать единый алгоритм обеспечения уникальности имен

в пределах большой сети. В небольших сетях уникальность имен компьютеров обеспечивает

администратор сети, записывая несколько десятков имен в журнале или файле. При

росте сети задачу решают уже несколько администраторов, согласовывая имена между

собой неформальным способом. Однако если сеть расположена в разных городах или

странах, то администраторам каждой части сети нужно придумать способ именования,

который позволил бы им давать имена новым компьютерам независимо от других администраторов,

обеспечивая в то же время уникальность имен для всей сети. Самый надежный способ

решения этой задачи — отказ от плоских имен в принципе.

Широковещательный

способ установления соответствия между символьными именами и локальными адресами

хорошо работает только в небольшой локальной сети, не разделенной на подсети.

В крупных сетях, где общая широковещательность не поддерживается, нужен другой

способ разрешения символьных имен. Обычно хорошей альтернативой широковещательности

является применение централизованной службы, поддерживающей соответствие между